| | #151 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Минобороны Дании заявило об атаках «российских хакеров» Глава минобороны Дании Клаус Йорт Фредриксен заявил, что группировка «российских хакеров» взламывала почты сотрудников ведомства в период с 2015 по 2016 год. Об этом сообщает Berlingske, ссылаясь на доклад разведки страны. Фредриксен, получивший доклад, отметил, что он «шокирован». «Это не маленькие хакеры, которые делают это ради веселья. Это связано с разведывательными структурами российских властей», — сказал он. По его словам, хакерам не удалось получить доступ к секретной информации. Как гласит отчет датской разведки, за атаками стоит хакерская группировка ATP28, также известная как Fancy Bear. Она, как утверждается, связана с российскими властями.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | vladimir59

(13.05.2017)

, студент

(03.05.2017)

|

| | #152 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Разработавшему инструмент для DDoS-атак подростку грозит тюрьма Британскому подростку, заработавшему сотни тысяч фунтов стерлингов на продаже инструмента для осуществления DDoS-атак, грозит тюремный срок. Теперь уже 20-летний Адам Мадд (Adam Mudd) занимался продажей ПО Titanium Stresser, которое разработал сам у себя в комнате четыре года назад. За период с сентября 2013 по март 2015 года, до того, как ему исполнилось 18 лет, Мадд заработал порядка £400 тыс., продавая Titanium Stresser другим киберпреступникам. По данным прокуратуры, сервис насчитывал 112 298 зарегистрированных подписчиков. В общей сложности Titanium Stresser использовался в 1,7 млн атак на более 650 тыс. пользователей. Под псевдонимом themuddfamily подросток также сам осуществил 600 атак на 181 жертву. Среди жертв Titanium Stresser числятся пользователи Xbox Live, а также игроки в Runescape и Minecraft. В частности на поклонников Runescape пришлось 1,4% от всех атак. За последние 4 года компания, которой принадлежит игра, пришлось потратить на защиту от DDoS-атак около £6 млн. По словам прокурора, обвинение не пытается приписать все атаки лично Мадду, однако все DDoS-атаки, имевшие место с января 2015 года, осуществлялись с помощью Titanium Stresser. Атакованные с использованием данного инструмента компьютеры находились практически в каждом крупном городе земного шара. Мадд был арестован в марте 2015 года у себя дома и в октябре прошлого года признал свою вину. По его словам, Titanium Stresser был разработан для легального тестирования серверов на устойчивость к DDoS. Дата вынесения приговора назначена на 25 апреля текущего года.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | vladimir59

(13.05.2017)

, студент

(03.05.2017)

|

| | #153 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Обиженный на весь мир школьник изобрел идеальное оружие против Sony и Microsoft Во вторник, 25 апреля, гражданина Великобритании приговорили к двум годам тюрьмы за создание Titanium — инструмента, с помощью которого хакеры устраивали мощнейшие атаки на компьютерные системы по всему миру. «Лента.ру» рассказывает, как парень, практически никогда не выходивший из дома и страдавший от нападок одноклассников, смог устроить прибыльный бизнес прямо из своей спальни и угодил за решетку за разработку опасного кибероружия. Делал то, что делал Когда 20-летний Адам Мадд услышал, что отправится в тюрьму из-за своих выдающихся способностей, на его лице не отразилось никаких эмоций. На суде он признался, что действительно разработал Titanium Stresser — инструмент, который буквально боготворили самые матерые хакеры. С его помощью были атакованы почти два миллиона сайтов в США, России и Чили. В 2014 году Мадд, и без того уставший от тупых одноклассников в колледже, заметил, что его обокрали. Естественно, это его расстроило, но он понадеялся, что полиция найдет виновных и вернет ему вещи. После того как он понял, что никто не собирается вести серьезное расследование, он просто пришел домой и повалил 70 образовательных сайтов в округе. Доставил неприятности своему колледжу и, видимо, ради забавы, зацепил Кембриджский университет.  В 16 лет школьник-неудачник запустил свою программу на полную мощь и начал сдавать ее в аренду на основе собственной бизнес-стратегии. Он высчитывал отдельную цену для каждой атаки в зависимости от ее длительности, а в случае сложного процесса продавал премиум-аккаунты. Все это работало как часы, а Мадд сутками просиживал за компьютером в своей спальне. Скрытый текстКажется, родители даже не подозревали, что их сын — прирожденный программист, зарабатывающий на своем таланте огромные деньги. Они наивно полагали, что подросток не ладит с одноклассниками и с головой уходит в компьютерные игры. Его исключили из колледжа, он практически не выходил из дома и, как выяснилось только на суде, страдал синдромом Аспергера. Отец и мать Мадда узнали о темных делах сына, лишь когда к ним в дом ворвались полицейские. Они требовали, чтобы парень разблокировал компьютер, и тот уступил только уговорам отца. Да, он заработал на Titanium кучу денег, но, похоже, это его не особо интересовало. Когда Мадду исполнилось восемнадцать, на его балансе числилось уже более 400 тысяч фунтов стерлингов (более 28 миллионов рублей), но домашние об этом не знали. Он ничего себе не покупал, а лишь копил деньги и улучшал программное обеспечение. На итоговом заседании судья Майкл Тополски был явно благосклонно расположен к Мадду: он не раз подчеркивал, что мальчик вырос в хорошей, уважаемой семье и рано проявил экстраординарные способности. В своей речи Тополски заверил парня, что в будущем он сделает блестящую карьеру программиста и в нем нуждаются спецслужбы, но следующие два года он проведет в тюрьме. Слишком много стресса В Великобритании, как и в большинстве стран, инструмент Мадда нельзя назвать противозаконным. Это так называемый стрессер — программа для проверки стабильности ресурсов. Создатель нагрузочного сервера несет ответственность только в том случае, если сознательно продает услуги хакерам, причиняющим ущерб. Стрессер Titanium в хакерской среде быстро признали чрезвычайно удобным: он в автоматическом режиме перегружал нужный сайт стандартными запросами, что позволяло быстро выводить его из строя. Некоторые стрессеры используют для проверки работоспособности сайта, но Мадд понимал, что незнакомцы платят ему большие деньги не ради теста, а для совершения реальных преступлений. Для интересующихся работой Titanium Stresser 15-летний подросток придумал выигрышное маркетинговое решение: первую атаку можно было провести бесплатно, правда, всего на 60 секунд и на одном уровне. Зато обладатели платного аккаунта могли применять инструмент для разных атак на нескольких уровнях. В качестве бонуса шли «полезные» штуки: софт для «бомбления» электронных адресов письмами, программа для определения IP-адреса и другие хитрости, позволяющие отследить жертву. Для премиум-клиентов школьник придумал такие приятные опции, как параллельная двойная нагрузка на серверы жертв. Злоумышленники переводили деньги на биткоин-кошельки или по предоплаченной карте PaySafeCard. Клиенты могли использовать стрессер для нападения на жертву от 100 секунд (за 3 доллара) до 30 тысяч секунд (за 70 долларов). Созданный в спальне бизнес приносил Мадду стабильный доход и, что намного важнее, наконец позволил подростку почувствовать себя значимой, уважаемой фигурой. Он был доступен в любое время суток и самостоятельно работал в качестве технической поддержки. Вероятно, маленькое дело Мадда могло бы и дальше оставаться незамеченным для правоохранительных органов, если бы его продукт в какой-то момент не использовали для нападения на серверы Sony и Microsoft. Стрессер британца проявил себя достойно и с 2013 по 2015 год несколько раз оставлял в офлайне игровые серверы, которыми пользовались владельцы PlayStation и Xbox. Позднее на суде уточнили, что Titanium применялся для атаки на Minecraft, Runscape и TeamSpeak. Лучше бы учились На дело Мадда обратил внимание американский журналист и специалист в области информационной безопасности Брайан Кребс. Он сообщил, что власти многих стран уже ведут борьбу со стрессерами. Хотя сами по себе программы — это не нарушение закона, в США и Европе с декабря 2016 года за их распространение арестовали уже более 30 человек. Журналист вспомнил, как когда-то его расследование о «борцах с корпорациями» — хакерской группировке Lizard Squad — вывело его на финского подростка Джулиуса Кивимаки, который в составе группы совершил более 50 тысяч киберпреступлений. Парень выдал себя, когда в интервью каналу Sky News нахваливал хакеров за атаку на серверы PlayStation Network и Xbox Live. Юные мошенники гордились тем, что смогли повалить столь крупного игрока, «который собирает с пользователей огромные деньги за подписку». В июле 2015 года Кивимаки приговорили к двум годам тюрьмы. Судья, как и в случае с Маддом, после отсидки порекомендовал парню бороться с киберпреступностью. Финн присоединился к хакерскому сообществу в возрасте 15 лет и, как считали и защита, и обвинение, вполне мог бы продолжить карьеру на светлой стороне, обдумав свои поступки во время заключения. Дело Мадда широко освещалось в Великобритании: местные власти настаивают на том, что в сложившейся ситуации виноват не столько парень, сколько окружающие его люди, недостаток образования и невнимательность родителей. На итоговом заседании судья, кажется, искренне жалел о том, что зачитывал обвинительный приговор, и не раз повторил, что способности талантливых детей нужно просто вовремя перенаправлять в правильное русло. «Случай Адама Мадда вызывает только сожаление, потому что этот молодой человек, очевидно, очень одарен, но он предпочел променять свой талант на личную выгоду за счет страданий других людей. Мы лишь хотим дать понять, что реальный приговор для несовершеннолетнего — не наша личная прихоть, а стремление научить молодежь отвечать за свои поступки. Важно, чтобы другие столь же одаренные школьники поняли это до того, как ступят на путь преступлений. Родители, если ваши дети не выходят из комнаты, хотя бы поинтересуйтесь, что они делают в интернете», — говорится в послании местной полиции. [свернуть]

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | vladimir59

(13.05.2017)

, студент

(03.05.2017)

|

| | #154 |

| Постоялец  Online: 4мес0нед6дн Регистрация: 26.08.2013

Сообщений: 25,645

Репутация: 52470 (Вес: 1049) Поблагодарили 25,754 раз(а) | Новая глобальная утечка персональных данных в Индии Власти Индии подтвердили факт масштабной утечки данных национальной системы биометрической идентификации Аадхаар. Система была запущена в 2009 году и является крупнейшей в мире: уже в 2015 году предполагалось сгенерировать свыше 1 миллиарда уникальных идентификационных номеров Аадхаар. В системе хранятся фотографии участников, отпечатки их пальцев, а также снимки сетчатки глаза. Формально участие в Аадхаар для индийцев является добровольным, но отказаться от него практически невозможно. Например, без номера Аадхаар нельзя получить паспорт, также идентификационные номера привязаны к банковским счетам граждан, на которые переводятся государственные пенсии и пособия. По оценкам индийского центра «Интернет и общество», в результате утечки под угрозой оказались персональные данные 135 миллионов держателей карт Аадхаар, связанные со 100 миллионами банковских счетов. Ущерб назван «чрезвычайно значительным и потенциально невосполнимым». Предполагается, что источником утечки стала не сама система Аадхаар, а одна из менее масштабных государственных программ, использующих ее данные. |

| |  |

| 2 раз(а) сказали "Спасибо": | vladimir59

(13.05.2017)

, satvitek

(12.05.2017)

|

| | #155 |

| Постоялец  Online: 4мес0нед6дн Регистрация: 26.08.2013

Сообщений: 25,645

Репутация: 52470 (Вес: 1049) Поблагодарили 25,754 раз(а) | Предупреждения ФБР пропадают втуне Бизнес часто сетует на нехватку квалифицированных специалистов в области сетевой и информационной безопасности. Но, даже получая от сторонних экспертов уведомления о том, что их системы инфицированы вредоносным ПО, многие компании не предпринимают никаких мер для защиты. Об этом сообщил высокопоставленный сотрудник ФБР США, в прошлом директор центра расследования киберпреступлений Дональд Фриз. Выступая на конференции по кибербезопасности в Нью-Йорке, Фриз рассказал, что без надлежащей реакции остается каждое третье извещение о киберугрозе, отправленное ФБР бизнесу. «Мы направляем уведомления о том, что системы компании оказались под прицелом хакеров или кибершпионов. Но три дня или неделю спустя обнаруживаем, что ничего не изменилось», – констатировал Дональд Фриз. По его мнению, причинами такой ситуации служит множество факторов. В их числе – недостаточная компетентность IT-специалистов, их боязнь сообщать о проблемах топ-менеджерам компании, а также ложно понятая профессиональная гордость и нежелание сотрудничать с «федералами». В целом положение дел с кибербезопасностью Фриз охарактеризовал как тревожное. Особую опасность, с его точки зрения, представляет то, что вредоносное ПО и атаки с его использованием превратились в товар на киберкриминальном рынке, а сам этот рынок все активнее привлекает инструменты и разработчиков, которые ранее были задействованы в секретных кибероперациях на государственном уровне. |

| |  |

| 2 раз(а) сказали "Спасибо": | vladimir59

(13.05.2017)

, satvitek

(12.05.2017)

|

| | #156 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Трамп подписал указ по укреплению кибербезопасности госструктур США Президент США Дональд Трамп подписал указ по укреплению кибербезопасности правительственных структур США, передает Reuters со ссылкой на высокопоставленного чиновника в Белом доме. По данным агентства, указ направлен на укрепление кибербезопасности федерального правительства, а также на защиту важнейших элементов инфраструктуры от кибератак. Трамп не стал публично подписывать этот указ, как делал это в предыдущих случаях. Еще до своей инаугурации Трамп отмечал, что у США есть слабые стороны в области IT-безопасности в различных информационных системах страны, приведя в пример сервера национального комитета демократов.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | студент

(29.05.2017)

, vladimir59

(13.05.2017)

|

| | #157 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

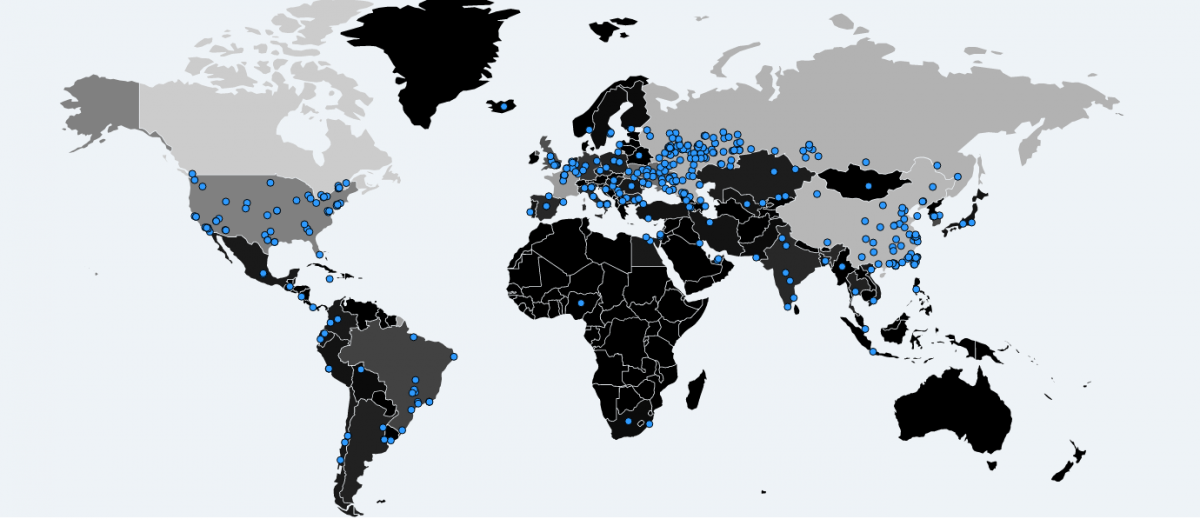

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Масштабная кибератака в мире: новый вирус распространяется с "адской скоростью" Хакерская программа блокирует ПК и требует выкуп в биткоинах в обмен на дешифровку файлов. Многие организации по всей Европе и Азии подверглись масштабной кибератаке с использованием ранее неизвестной вредоносной программы. Как передает Би-Би-Си, по данным влиятельной группы экспертов по кибербезопасности MalwareHunterTeam, больше всех в результате атаки вируса пострадали серверы на территории России и Тайваня. Под сильным ударом оказались также компьютерные системы Великобритании, Испании, Италии, Германии, Украины, Португалии, Турции, Казахстана, Индонезии, Вьетнама, Японии и Филиппин. «Новый вирус распространяется с адской скоростью», - сообщают исследователи MalwareHunterTeam. По информации экспертов MalwareHunterTeam, компьютеры атакованы вредоносной программой WanaCrypt0r 2.0, которая является модификацией программы под названием WCry/WannaCry, впервые появившейся в феврале 2017 года. Сотрудник компании-разработчика антивируса Avast Якуб Кроустек сообщает, что компьютерным вирусом, который хочет выкуп, заражены как минимум 57 тысяч компьютеров. Об этом он написал на странице в Twitter. По его словам, вирус атаковал компьютеры в России, Украине и на Тайване. avast.com  Карта распространения вируса / avast.com Как отмечает ТСН, 12 мая больницы и телекоммуникационные компании по всему миру стали жертвами хакеров-вымогателей. Хакерская программа блокирует ПК и требует выкуп в биткоинах в обмен на дешифровку файлов. У учреждений есть только три дня, чтобы отправить компенсацию хакерам. После этого компьютеры "поставят на счетчик": цена за возврат файлов возрастет вдвое. А если жертвы хакерской атаки не заплатят в течение семи дней, то потеряют своей файлы навсегда. По сообщениям ряда российских СМИ, в России хакерской атаке подверглись серверы МВД РФ и операторов связи, отмечает Би-Би-Си. Вирус атаковал компьютеры компании, но не повлиял на связь и абонентов. IT-специалистам пришлось отключить сети, чтобы вирус не распространился дальше. В МВД РФ утверждают, что кибератаки на их серверы не было, а перебои, о которых сообщали СМИ, были вызваны профилактическими работами. Ранее национальная служба здравоохранения Великобритании сообщила, что компьютерные системы больниц по всей стране вышли из строя в результате атаки "программ-вымогателей". Как пишет Медуза, о ранней версии вируса WannaCrypt стало известно еще в феврале 2017 года. Он работает только на операционной системе Windows. Уязвимость, которую использует вирус, похожа на ту, что использовалась Агентством национальной безопасности США. За последнее время хакеры опубликовали несколько готовых инструментов АНБ для использования таких уязвимостей — похоже, другие хакеры ими воспользовались для создания вируса-вымогателя. Microsoft закрыла уязвимость, которую использует вирус, в марте. На сайте производителя Windows опубликовано сообщение с призывом обновиться. Все, кто оказался заражен, по всей видимости, не обновились. Как заражаются компьютеры, в прямом эфире можно посмотреть на этой карте. На ней видно, что атаке подверглись пользователи почти по всей Европе, в США, Китае, Латинской Америке. По всему миру заражены десятки тысяч компьютеров. intel.malwaretech.com  Карта распространения вируса / intel.malwaretech.com О вирусной атаке, которая происходит прямо сейчас (пару дней на самом деле): КРАЙНЕ советовал бы всем НЕМЕДЛЕННО сохранить все свои самые ценные и невосстановимые данные на съёмный носитель (если они вам дороги), который потом к компу не подключать некоторое время. Ибо угроза распространяется довольно быстро. --- Атаке подверглась Роисся, Украина и Европа. Файлы, которые при этом шифруются вирусом (ваши фото, видео, документы, БД) = восстановить вы самостоятельно не сможете. От слова совсем. --- При этом вирус действует САМ (от вас не требуется "нажать на ссылку" или "открыть документ"). --- Он юзает взломанные сети (провайдеров) через уязвимость в Винде клиентов такой сети (т.е. ваших компов). И САМ заразит ваш комп, даже если вы в этот момент мирно смотрите кино. Для того, что бы вы понимали масштаб: сети МВД = не выдерживают и сливаются. В Британии - сети здравоохранения. И так далее. --- СРОЧНО копируйте невосстановимые данные, если есть куда. И выключайте такой носитель. Это ОЧЕНЬ серьёзная атака. Точнее не пару дней, а пару дней реально опасно. PS. МС выпустила заплатку = пробуйте её поставить, если что. Но не на все пиратки она встанет. А вот на лицензионной винде - просто запустите обновление и дыра в защите будет залатана.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | студент

(29.05.2017)

, vladimir59

(13.05.2017)

|

| | #158 |

| Постоялец Online: 1нед6дн18ч Регистрация: 27.08.2011

Сообщений: 8,924

Репутация: 14752 (Вес: 340) Поблагодарили 2,544 раз(а) | The Telegraph увидела российский след во всемирной атаке вируса-вымогателя Британская газета The Telegraph предполагает, что за хакерской атакой, которая 12 мая поразила десятки тысяч компьютеров во всем мире, стоит группировка Shadow Brokers. При этом издание пишет, что действия злоумышленников якобы указывают на то, что она может иметь связь с Россией и мстить за удары США по Сирии. Так, по данным газеты, 8 апреля хакеры на одном из малоизвестных сайтов опубликовали послание президенту США Дональду Трампу, в котором критиковали его за ракетный удар по Сирии. «Shadow Brokers голосовали за вас. Shadow Brokers поддерживали вас. Shadow Brokers теряют веру в вас», — приводит газета выдержку из сообщения. Спустя шесть дней киберпреступники рассказали, что похитили у американского правительственного агентства «кибероружие», благодаря которому получили беспрецедентный доступ к компьютерам, работающим на Microsoft Windows, отмечает The Telegraph. «Некоторые эксперты считают, что последовательность действий указывает на связь Shadow Brokers с российским правительством», — говорится в материале. 12 мая вирус-вымогатель WanaCrypt0r 2.0 (он же WannaCry), заразил десятки тысяч компьютеров в 74 государствах мира. Он шифрует информацию на компьютере и требует заплатить выкуп. Эксперты называют эту атаку самой массовой в истории. Сначала вирус парализовал работу британских больниц и испанских компаний, а позднее добрался до России, атаковав в том числе региональные управления МВД, Следственного комитета и сотового оператора «Мегафон». Позднее в министерстве и СК заявили, что зафиксировали атаку, однако заражения серверов не произошло. Бывший сотрудник Агентства национальной безопасности (АНБ) США Эдвард Сноуден, который сейчас проживает в России, обвинил ведомство в косвенной причастности к этой атаке. По его словам, именно в АНБ были созданы хакерские инструменты, благодаря которым ее удалось осуществить. |

| |  |

| | #159 |

| Постоялец Online: 1нед6дн18ч Регистрация: 27.08.2011

Сообщений: 8,924

Репутация: 14752 (Вес: 340) Поблагодарили 2,544 раз(а) | ЦБ сообщил о массовой хакерской атаке на российские банки Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере Банка России (ФинЦЕРТ) зафиксировал массовые рассылки банкам вредоносного программного обеспечения. Об этом в субботу, 13 мая, сообщила пресс-служба регулятора, передает РИА Новости. «ФинЦЕРТ фиксировал массовые рассылки банкам вредоносного программного обеспечения (...) Вместе с тем фактов компрометации ресурсов кредитных организаций не зафиксировано», — заверили в Банке России. Какие конкретно финучреждения подверглись атаке, не сообщается. В ЦБ отметили, что центр еще в середине апреля направлял банкам информацию о признаках компрометации, а также методах выявления и противодействия вредоносному программному обеспечению типа «шифровальщик». В субботу о кибернападении сообщили и в «Российских железных дорогах». «На IT-систему РЖД была произведена вирусная атака, вирус в настоящее время локализован, проводятся технические работы по его уничтожению и обновлению антивирусной защиты», — цитирует ТАСС заявление представителя компании. Он подчеркнул, что сбоев в технологическом процессе не было, перевозки пассажиров и грузов осуществляются в рабочем режиме. 12 мая о вирусной атаке заявляли в МВД России. В этот день вирус-вымогатель WanaCrypt0r 2.0 (он же WannaCry), заразил десятки тысяч компьютеров в 74 государствах мира. Он шифрует информацию на устройстве и требует заплатить выкуп. Сначала вирус парализовал работу британских больниц и испанских компаний, а затем добрался до России. Эксперты называют эту атаку самой массовой в истории. Британская газета The Telegraph предположила, что за атакой стоит хакерская группировка Shadow Brokers, якобы связанная с Россией. |

| |  |

| | #160 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Сотрудники «Мегафона» сообщили о хакерской атаке Компания «Мегафон» 12 мая подверглась хакерской атаке. Об этом «Медузе» анонимно сообщили несколько сотрудников компании. В пресс-службе «Мегафона» «Медузе» рассказали, что позднее прокомментируют сообщения об атаках. По словам источников, это была такая же атака, как и на больницы Великобритании, о которой сообщалось ранее 12 мая, — зараженные компьютеры оказались заблокированы, на них появились сообщения с требованием выкупа. Отбита ли атака или нет, пока не сообщается. Информации о перебоях со связью в сети «Мегафон» нет. Также 12 мая стало известно об аналогичной атаке на испанскую компанию Telefonica. Эксперты в области кибербезопасности сообщают о как минимум 36 тысячах обнаруженных случаев заражения по всему миру; больше всего их в России, на Украине и в Тайване.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #161 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Россия причастна к кибератакам на энергосети стран Балтии, - источник Хакеры, вероятно поддерживаемые Россией, совершали кибератаки против энергетических сетей балтийских государств. Как сообщает агентство, беседы с более десяти сотрудниками правоохранительных органов и частных следователей, инсайдеров и представителей коммунальных служб указывают на то, что хакеры в течение последних двух лет совершали вторжения в сети стран Балтии, параллельно осуществив более серьезные нападения на сети Украины. Источники сообщают, что за кибератаками стоят российские государственные организации. Reuters отмечает, что не смог самостоятельно проверить утверждения источников. Один из источников сообщил, что в конце 2015 года хакеры атаковали интернет-шлюз, используемый для управления Балтийской электроэнергетической сетью, нарушив ее работу, но не вызывая отключения электроэнергии. Он отказался сообщить подробности из-за текущего частного расследования инцидента. Кроме того, источник сообщил, что хакеры, предположительно связанные с РФ, "нацелились" и на балтийскую трубопроводную систему, пытаясь спровоцировать сбои в поставках бензина. Однако попытка хакеров провалилась. Читайте также: Как Россия прибирает к рукам азотный рынок Украины Также в конце 2015 года хакеры совершили неудачную атаку на другую Балтийскую сеть. Как пишет агентство, несмотря на то, что инциденты были еще в 2015 году, по некоторым из них еще ведется расследование. В России данную информацию опровергают.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #162 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Российские спецслужбы атаковали Чехию. Сенсационное заявление чешского политика о планах Москвы Кремль всеми силами старается усилить свое влияние в чешском государстве – заявил депутат парламента Иван Габал. И в этом государстве РФ прошла проторенной дорогой: подкупы местных политиков, вербовка высокопоставленных чиновников, использование карманных организаций и своих агентов влияния. "В нашем случае усиление влияния РФ пошло тогда, когда мы начали соучаствовать в создании европейской системы противоракетной обороны. И не забудем, что в Праге – огромное русское посольство", – передает украинская служба 1492 news. Любимая тема агентов влияния Кремля – заострить внимание на проблемах миграции и санкциях против России, говорит Иван Габал. И добавляет, что в последние два года эта пропаганда стала особенно явственно бросаться в глаза. Лоббисты пытаются влиять на внутреннюю политику Праги. Использование европейских политиков в собственных интересах давно не является тайной для мировой общественности. Даже недавнее поражение Марин Ле Пен на президентских выборах во Франции многие расценили как проигрыш Путина.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #163 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Очередная APT-группировка проводит кибершпионскую операцию Хакеры, предположительно финансируемые правительством Вьетнама, атаковали системы работающих на территории страны международных компаний. Как сообщают эксперты FireEye, атаки являются частью сложной кибершпионской операции, проводимой группировкой APT32 (OceanLotus Group). APT32 активна с 2014 года. На ней лежит ответственность за атаки на правительства иностранных государств, журналистов и диссидентов. Хакеры также атаковали иностранные корпорации, заинтересованные в ведении бизнеса на территории Вьетнама (производстве и гостинично-ресторанном бизнесе). По данным исследователей, группировка использует уникальный набор полнофункционального вредоносного ПО наряду с доступными на черном рынке инструментами. Как сообщил Ник Карр (Nick Carr) из FireEye, экспертам не удалось установить точное местоположение хакеров или представить неоспоримые доказательства их связи с вьетнамским правительством. Тем не менее, интересующая киберпреступников информация вряд ли может стать полезной кому-нибудь еще, кроме правительства Вьетнама. В частности, им нужны были сведения об операциях компаний и их соответствии с вьетнамским законодательством. Атаки APT32 не имеют никакого отношения к недавним атакам с использованием вымогательского ПО WannaCry. Официальный Ханой отрицает какую-либо причастность к инцидентам. «Правительство Вьетнама не допускает какие бы то ни было формы кибератак на организации или отдельных лиц. Все кибератаки или угрозы должны осуждаться и сурово караться в соответствии с законом», — заявила представитель министерства иностранных дел Ле Тхи Тху Ханг (Le Thi Thu Hang) информагентству Reuters. Напомним, ИБ-эксперты сообщали о появлении на кибершпионской арене новых игроков, ранее не занимавшихся кибершпионажем. «Это больше не китайцы или северокорейцы, как раньше. И некоторые из них весьма хороши», – сообщал аналитик iSight Partners (подразделение FireEye) Джон Халтквист (John Hultquist).

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #164 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Администрация президента заявила о DDOS-атаке с ресурсов Яндекса и Вк на сайт Порошенко В Администрации президента заявили, что с ресурсов компаний Яндекс и Вконтакте предпринимаются попытки "положить" официальный сайт Петра Порошенко. "С 15:15 мы видим ответ россиян на Указ Президента, где упомянуто закрытие доступа российских социальных сетей. Интернет-сайт Президента терпит организованные атаки — мы видим имитацию переходов и DDOS-атаку с ресурсов Яндекса и VK, что создает искусственный трафик, чтобы скачать и “положить” серверы АП", - сообщает пресс-служба Администрации президента со ссылкой на заместителя главы АП Дмитрия Шимкива. Указывается, что попытки "положить" официальный сайт Порошенко не увенчались успехом, угрозы для его работы нет. Во вторник, 16 мая, Порошенко подписал указ о запрете в Украине российских интернет-ресурсов, среди которых соцсеть Вконтакте, Одноклассники, компания Яндекс, 1С и многие другие.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #165 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | 11-летний программист показал, как плюшевого медведя превратить в оружие  11-летний шестиклассник Рубен Пол из Остина (США) на конференции по кибербезопасности в Нидерландах показал, как практически любое «умное» устройство можно превратить в оружие. Об этом сообщает The Guardian. «От самолетов до автомобилей, от смартфонов до умных домов — любое устройство и любая игрушка могут быть частью „Интернета вещей“. От терминаторов до плюшевых медведей, любой предмет или игрушка может стать оружием», — рассказал школьник. Свое заявление он подкрепил с помощью своего плюшевого медвежонка Боба, оснащенного Bluetooth. Сперва мальчик подключил свой ноутбук к устройству Raspberry Pi, просканировал помещение на наличие доступных Bluetooth-устройств и скачал несколько десятков телефонных номеров присутствующих в зале экспертов по кибербезопасности. Затем при помощи одного из полученных номеров школьник взломал своего плюшевого медведя и заставил его мигать лампочками и воспроизводить аудиозаписи. Напомним, Рубен начал интересоваться информационными технологиями, когда ему было пять лет. Тогда же он узнал такие слова, как «фаервол», и освоил учебный язык программирования Scratch. После этого мальчик изучил другие языки программирования и создал свое первое мобильное приложение — помощник для решения школьных задач по математике. Затем он основал компанию Prudent Games для выпуска мобильных приложений. Сам Рубен стал ее генеральным директором, а его отец — бизнес-партнером и наемным сотрудником. Школьник также является самым юным обладателем черного пояса в США по шаолиньскому ушу и с помощью своей семьи основал некоммерческую организацию CyberShaolin. Она должна информировать детей и взрослых людей о том, какие последствия могут возникать при пренебрежении кибербезопасностью.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #166 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Новое шпионское ПО минимизирует анонимность в Tor  Лица, обладающие важной информацией и желающие передать ее журналистам, зачастую обращаются к даркнету с целью сохранить анонимность и избежать дальнейших преследований. Тем не менее, ученые Вустерского политехнического института (Массачусетс, США) разработали приложение, способное следить за состоянием аппаратного обеспечения компьютера и определять, когда пользователь через браузер Tor заходит на специализированные сайты для информаторов. Разработанная учеными программа использует хорошо известную в научных кругах атаку, основывающуюся на анализе данных о состоянии процессора компьютера. Если внимательно зафиксировать и изучить изменения в работе процессора, можно определить действия пользователя. Исследователи Вустерского политехнического института продемонстрировали, как такую атаку можно осуществить с помощью вредоносного приложения, работающего в фоновом режиме на компьютере жертвы, и искусственного интеллекта. Исследователи использовали Linux, предоставивший им доступ ко всем необходимым данным. Как пояснил один из ученых, Берк Сунар (Berk Sunar), такой же доступ предоставляют Windows и Mac пользователями с правами суперпользователя. Сначала с помощью своего приложения они отслеживали использование процессора при посещении сайтов в режиме инкогнито в Chrome и через браузер Tor. Затем искусственный интеллект проанализировал полученные данные и на их основании разработал базисную линию для будущего определения посещаемых сайтов. После обучения, на основании данных об использовании процессора искусственный интеллект мог с помощью базисной линии определять, посещал ли пользователь Netflix или Amazon с точностью 83,6% в режиме инкогнито в браузере Chrome. Для Tor этот показатель составил 71%, однако, когда дело дошло до WikiLeaks и GlobalLeaks, точность подскочила до 84%. Для осуществления атаки необходимо заставить жертву установить на свой компьютер вредоносное приложение, что может оказаться настоящей проблемой для злоумышленников. Информаторы, как правило, соблюдают большую осторожность, и не так легко поддаются на уловки фишинга

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #167 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | В США украинского хакера приговорили к заключению и штрафу В Соединенных Штатах Америки украинского хакера приговорили к 2,5 годам тюрьмы и к уплате свыше 3 млн долларов за участие в схеме торговли похищенными и еще не опубликованным пресс-релизами с финансовыми данными, сообщили прокуроры, передает Reuters. «29-летний киевлянин Вадим Ермолович был первым хакером, совершившим преступные действия, которые власти назвали крупнейшей известной схемой взлома игровых финансовых рынков, в результате чего он получил более чем 100 млн долларов (76,96 млн фунтов) легальной прибыли», — отмечает агентство. Ранее, во время суда в США в 2016 году Ермолович признал, что был частью международной схемы по похищению корпоративной информации и использования ее для торговли на фондовом рынке. Хакер признал себя виновным в краже личных данных и сговоре с целью компьютерного взлома.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(29.05.2017)

|

| | #168 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) |

Биометрическую защиту Samsung Galaxy S8 обошли с помощью фото и контактной линзы  Компания Samsung позиционирует биометрическую защиту смартфонов Galaxy S8 и Galaxy S8+ как "бескомпромиссную" благодаря сканеру радужки глаза. Однако обойти ее оказалось довольно легко. Немецкое хакерское сообщество Chaos Computer Club успешно выполнило задачу и поделилось в сети инструкцией и видео с процессом. Для "взлома" потребовалось сделать фотографию с близкого расстояния в "ночном" режиме, в результате получилось фото, аналогичное инфракрасному снимку, создаваемому сканеру в Galaxy S8. Затем фото отпечатали на обычном принтере, причем лучший результат получен на лазерном принтере Samsung. [youtube]4VrqufsHpS4[/youtube] И, наконец, на фото радужки разместили контактную линзу, чтобы имитировать трехмерный объект. Конструкцию поднесли к смартфону и он успешно разблокировался, "узнав" глаз хозяина. Такой метод можно использовать, в том числе, и для платежного сервиса Samsung Pay, поддерживающего идентификацию по радужке на Galaxy S8 и Galaxy S8+. В качестве заключения, Дирк Энглинг (Dirk Engling), представитель CCC, посоветовал пользователям защищать смартфон стандартным PIN-кодом, а не биометрическими способами, если, конечно, они дорожат данными на смартфоне или хотят использовать его для платежных сервисов.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | студент

(29.05.2017)

, gydrokolbasa

(24.05.2017)

|

| | #169 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакеры могут взломать компьютер с помощью субтитров То, как видеоплееры загружают и обрабатывают файлы с субтитрами для фильмов, может помочь хакерам выполнить код и получить контроль над атакуемой системой. Как сообщают эксперты компании Check Point, злоумышленники могут заставить жертву открыть в своем плеере особым образом сконфигурированный файл и тем самым заполучить контроль над ее компьютером. В опубликованном ниже видео исследователи продемонстрировали атаку с эксплуатацией обнаруженной ими ранее неизвестной уязвимости. [youtube]vYT_EGty_6A[/youtube] Уязвимость затрагивает такие популярные стриминговые платформы, как VLC, Kodi, PopcornTime и Stremio. По данным Check Point, в настоящее время уязвимое ПО используют порядка 200 млн видеоплееров и стримеров. VLC и PopcornTime уже исправили проблему, а Kodi и Stremio все еще работают над патчем. Эксперты протестировали на наличие уязвимости только вышеупомянутые платформы, однако не исключают ее существование и в других плеерах. Check Point пообещала опубликовать PoC-эксплоит, когда остальные производители выпустят обновления. Большинство пользователей получают субтитры из специального репозитория, куда кто угодно может загрузить вредоносный файл. Порталы ранжируют субтитры по их популярности, что на руку злоумышленникам. Хакеры могут «накрутить» популярность своего файла, поэтому он будет загружаться пользователями чаще остальных, и стриминговые сервисы наподобие Stremio и PopcornTime будут предпочитать их легитимным.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | студент

(29.05.2017)

, gydrokolbasa

(25.05.2017)

|

| | #170 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Более 24 тыс. ПК на базе Windows уязвимы к атакам с использованием EsteemAudit 12 мая мир захлестнула волна атак вымогательского ПО WannaCry, поразившего более 400 тыс. компьютеров в свыше 150 странах мира. Для распространения червя хакеры использовали модифицированный инструмент Агентства национальной безопасности США EternalBlue для уязвимости в SMB, содержащийся в числе эксплоитов для уязвимостей в различных версиях ОС Windows, опубликованных в минувшем апреле кибергруппировкой The Shadow Brokers. Хотя в марте Microsoft выпустила патчи для поддерживаемых версий Windows, устраняющие уязвимости в SMB, и двумя месяцами позже представила экстренные обновления для неподдерживаемых платформ, компания так и не исправила проблемы, эксплуатируемые другими инструментами из арсенала АНБ, в частности, EnglishmanDentist, EsteemAudit и ExplodingCan. Как заявили в Microsoft, указанные эксплоиты не работают на поддерживаемых версиях Windows, а значит, пользователи Windows 7 и выше не подвергаются риску атак. Инструмент EsteemAudit эксплуатирует уязвимости в Remote Desktop Protocol (RDP) на компьютерах под управлением Windows Server 2003 / Windows XP. По данным исследователей из компании enSilo, в настоящее время более 24 тыс. ПК уязвимы к атакам с использованием данного эксплоита. «На долю Windows XP приходится более 7% ОС, использующихся на сегодняшний день. По оценкам экспертов, более 600 тыс. хостов, на которых размещаются свыше 175 млн web-сайтов, все еще работают на Windows Server 2003», - отмечают исследователи. Как отмечается, эксплоит EsteemAudit могут взять на вооружение хакерские группировки, такие как CrySiS, Dharma и SamSam, использующие RDP для инфицирования компьютеров жертв. Тем временем, специалисты enSilo выпустили патч для Windows XP и Server 2003, предотвращающий атаки с применением EsteemAudit.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | студент

(29.05.2017)

, gydrokolbasa

(27.05.2017)

|

| | #171 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Трояны-шифровальщики за год принесли своим хозяевам миллиард долларов Согласно исследованию Trend Micro, количество разновидностей шифровальщиков-вымогателей выросло в 2016 г. почти в восемь раз. Самые популярные вредоносы - Locky и Goldeneye - за год принесли своим создателям около миллиарда долларов. Прошлое троянов-вымогателей Компания Trend Micro опубликовала исследование, озаглавленное «Шифровальщики: прошлое, настоящее и будущее», в котором отслеживается эволюция этой разновидности вредоносного ПО в течение последних 10 лет. В документе сказано, что шифровальщики как класс зародились в России в 2005-2006 г., хотя в действительности вредоносные программы, шифровавшие какие-либо данные и требовавшие выкуп, известны были ещё в конце 1980-х. К 2012 г., пишут исследователи, вредоносы-вымогатели начали распространяться за пределы России, и как раз тогда появилась схема, при которой вместо «прямого» требования выкупа жертве на экран выводились фальшивые сообщения о штрафах, якобы исходящие от правоохранительных органов. Затем в 2013 г. появился CryptoLocker, который не только шифровал файлы пользователей, но и уничтожал их, если выкуп не был заплачен. Распространение CryptoLocker приобрело характер эпидемии: ИТ-отрасль не была к нему готова. Эволюция последних лет Начиная с 2015 года операторы шифровальщиков переключились с индивидуальных пользователей на коммерческие организации. Жертвами становились компании всех размеров из всех отраслей. Многие соглашались выплачивать крупные выкупы за возвращение доступа к своим данным, укрепляя преступников в мысли, что шифровальщики-вымогатели - это верный заработок при минимуме усилий. Киберпреступный бизнес занялся самооптимизацией: появились сервисы «Ransomware as a Service» (шифровальщики как услуга), предлагающие всем желающим зарабатывать на вымогательском ПО за не очень большую комиссию создателям подобных ресурсов. Количество этих сервисов растёт, как растёт и общее количество разновидностей шифровальщиков: в 2015 году были известно 29 «семейств", к концу 2016 года - уже 247. Прирост составил 752%. Лидерами по доходности оказались вредоносы Locky и Goldeneye, принесшие их создателям и весьма многочисленным операторам в общей сложности около $1 млрд. Около 79% шифровальщиков, по данным Trend Micro, распространяется вместе со спамом. Ещё 20% заражений происходят при посещении вредоносных сайтов. Последняя к настоящему времени эпидемия шифровальщика - WannaCry - стала возможной потому, что его создатели использовали эксплойт для Windows, известный под названием EternalBlue. Этот эксплойт был похищен хакерской группой TheShadowBrokers у Агентства национальной безопасности США. Он эксплуатирует уязвимость, которую Microsoft закрыла в обновлении безопасности MS17-010 от 14 марта этого года. С помощью этого эксплойта злоумышленники могут получать удаленный доступ к компьютеру и устанавливать на него собственно шифровальщик. Будущее Эксперты Trend Micro рисуют удручающую картину, предполагая вероятность атак шифровальщиков на критическую гражданскую инфраструктуру и системы промышленного контроля. «Мы уже видели, как операторы вымогательского ПО атакуют больницы и транспортные службы. Что помешает им нападать и на более крупные мишени, например, на промышленных роботов, широко используемых в производстве, или инфраструктуру, которая поддерживает коммуникации и функционирование систем «умных городов»? - говорится в исследовании. - Онлайновое вымогательство переключается с компьютеров и серверов на вообще любые недостаточно защищённые системы с подключением к коммуникационным сетям, в том числе «умные» IoT-устройства и критической инфраструктуры. Высокая степень возврата инвестиций и простота, с которой преступники могут создавать, запускать шифровальщиков-вымогателей, и зарабатывать на этом, гарантирует продолжение этих процессов в будущем».

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | gydrokolbasa

(29.05.2017)

, студент

(29.05.2017)

|

| | #172 |

| Постоялец  Online: 4мес0нед6дн Регистрация: 26.08.2013

Сообщений: 25,645

Репутация: 52470 (Вес: 1049) Поблагодарили 25,754 раз(а) | Хакерам хватает 9 минут Специалисты Федеральной торговой комиссии США провели эксперимент с целью выяснить, как складывается судьба данных, оказавшихся в открытом доступе в сети вследствие утечек. Они создали фальшивую базу данных из 100 несуществующих американцев. При этом эксперты позаботились о том, чтобы имена соответствовали наиболее распространенным, согласно данным переписи населения, почтовые адреса совпадали с телефонными кодами штатов, номера банковских карт были максимально достоверными и т.д. Затем база была выложена на один из подпольных киберкриминальных ресурсов. Результат не заставил себя ждать. Уже через 9 минут неизвестные предприняли первую попытку расплатиться несуществующей картой за различные покупки. Всего таких попыток было совершено более 1200, а фальшивые данные использовались для попыток приобретения чего угодно – от дорогой одежды и видеоигр до пиццы и членства на сайтах знакомств. Таким образом, эксперимент в очередной раз наглядно показал опасность утечек и скорость, с которой киберпреступники «берут в оборот» персональные данные пользователей. |

| |  |

| 1 раз(а) сказали "Спасибо": | gydrokolbasa

(29.05.2017)

|

| | #173 |

| Постоялец  Online: 4мес0нед6дн Регистрация: 26.08.2013

Сообщений: 25,645

Репутация: 52470 (Вес: 1049) Поблагодарили 25,754 раз(а) | Хакеры «добавили перца» Компания Chipotle Mexican Grill объявила о том, что терминалы оплаты ее ресторанов быстрого питания были инфицированы вредоносным ПО. Зловред похищал данные банковских карт покупателей в период с 24 марта по 18 апреля нынешнего года. Chipotle – популярная в США сеть ресторанов быстрого питания, специализирующаяся на острых мексиканских блюдах (само слово chipotle, собственно, и означает острую мексиканскую приправу из копченого перца). Масштаб утечки пока не известен, однако он может оказаться весьма значительным, учитывая масштаб самой сети: число заведений Chipotle превышает 2 тысячи, а общая выручка компании в 2015 году достигла почти 4 миллиардов долларов. При этом, как следует из заявления компании, вредоносное ПО было обнаружено в терминалах оплаты ресторанов практически во всех штатах США за исключением Аляски, Гавайев и Южной Дакоты. В заявлении также сказано, что хакеры могли похитить номера банковских карт клиентов, имена их владельцев, сроки действия и коды верификации, и «нет никаких указаний на то, что похищение могло затронуть какую-либо другую информацию клиентов». Последняя фраза вызвало ироническое недоумение специалистов по кибербезопасности, поскольку очевидно, что никакая другая информация для совершения неавторизованных транзакций со скомпрометированных карт просто и не нужна. |

| |  |

| | #174 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Конфиденциальные данные спецслужбы США обнаружены в открытом виде в облаке Исследователи обнаружили на общедоступном сервере строго конфиденциальную военную информацию о проекте разведывательного ведомства США. Как сообщают эксперты компании UpGuard, десятки тысяч документов Национального агентства геопространственной разведки (National Geospatial-Intelligence Agency, NGA) хранились на облачном сервере Amazon без парольной защиты. Судя по указанным в файлах данным, они были загружены на сервер подрядчиком Booz Allen Hamilton. В документах содержатся пароли, с помощью которых злоумышленники могут получить доступ к еще более конфиденциальной информации, в том числе к репозиториям кодов. Исследователи сообщили NGA о проблеме, и ведомство в срочном порядке изменило утекшие пароли. Как сообщает издание CNet, в Booz Allen Hamilton уверяют, что на сервере отсутствовала какая-либо засекреченная информация или учетные данные, позволяющие получить к ней доступ. Национальное агентство геопространственной разведки – правительственное агентство США, в задачи которого входит обеспечение военных, государственных и гражданских пользователей данными видовой разведки и картографической информацией. Входит в разведывательное сообщество США. Booz Allen Hamilton – американская консалтинговая компания, тесно сотрудничающая с разведывательным сообществом США. В прошлом финансовом году сотрудничество с американскими спецслужбами принесло компании $1,3 млрд. В свое время на Booz Allen Hamilton работал Эдвард Сноуден, в 2013 году разоблачивший разведывательные программы АНБ США.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | gydrokolbasa

(03.06.2017)

, студент

(02.06.2017)

|

| | #175 |

| Постоялец  Online: 4мес0нед6дн Регистрация: 26.08.2013

Сообщений: 25,645

Репутация: 52470 (Вес: 1049) Поблагодарили 25,754 раз(а) | Принадлежность хакеров Lazarus к КНДР может считаться доказанной Российская компания Group-IB опубликовала подробный отчет «Lazarus: архитектура, инструменты, атрибуция», в котором полностью подтвердила до***ки, ранее высказывавшиеся многими специалистами по кибербезопасности: хакерская группировка Lazarus осуществляет свои действия с территории КНДР. Атаки хакеров, вероятнее всего, координирует одно из подразделений Разведывательного управления Генерального штаба Корейской народной армии. Группировка Lazarus впервые заявила о себе в 2009 году DDoS-атаками и кибершпионскими операциями в отношении военных и правительственных ресурсов Южной Кореи. Ее самыми громкими акциями считаются атака на Sony Pictures Entertainment в 2014 году и попытка похищения сотен миллионов долларов со счетов Центрального банка Бангладеш в 2016. Ряд специалистов также высказывают мнение, что именно хакеры Lazarus стоят и за недавними атаками зловреда WannaCry. Попытки детально изучить деятельность группировки предпринимались многими компаниями и ранее. Но, как правило, они был сосредоточены на анализе хакерских инструментов Lazarus. Экспертам Group-IB удалось детально проанализировать инфраструктуру группировки, вплоть до выявления IP-адресов и установления района в Пхеньяне, откуда, вероятнее всего, и осуществлялись атаки. В отчете также отмечается, что с прошлого года участники Lazarus принимают активные меры к тому, чтобы замаскироваться под «русских хакеров» – в частности, включая в коды инструментов строки на русском языке. Однако допускаемые при этом ошибки сводят на нет эффект такой маскировки. |

| |  |

| 2 раз(а) сказали "Спасибо": | gydrokolbasa

(03.06.2017)

, satvitek

(03.06.2017)

|

| | #176 |

| Постоялец  Online: 4мес0нед6дн Регистрация: 26.08.2013

Сообщений: 25,645

Репутация: 52470 (Вес: 1049) Поблагодарили 25,754 раз(а) | Красота требует жертв Крупная литовская клиника пластической хирургии Grozio Chirurgija стала жертвой хакерской атаки. Злоумышленникам удалось похитить персональные данные пациентов, включая их фотографии, цифровые копии паспортных данных, номера полисов медицинского страхования и истории болезней. Первоначально хакеры требовали с клиники выкуп за нераспространение похищенных данных. Еще в марте они выложили небольшую часть своего «улова» в сеть, чтобы подтвердить серьезность намерений. Сумма выкупа составляла почти 600 тысяч евро в криптовалюте биткоин. Клиника отказалась от сделки, после чего киберпреступники снизили требования до примерно 100 тысяч евро. Однако в Grozio Chirurgija твердо решили не сотрудничать с преступниками, и в результате хакеры принялись шантажировать уже самих пациентов, вымогая с них суммы от 50 до 2000 евро в зависимости от характера компрометирующих данных. Клиника призвала своих пациентов не платить выкуп и сообщать в полицию обо всех случаях шантажа. В конечном итоге киберпреступники выложили в сеть более 25 тысяч фотографий. Скандал может иметь серьезные последствия, поскольку многие пациенты хранят информацию о своих обращениях к пластическим хирургам в тайне. На снимках пациенты изображены до и после операций, во многих случаях – в обнаженном виде. Более того, поскольку услуги косметической хирургии в Литве обходятся дешевле, чем во многих западноевропейских государствах, среди пациентов Grozio Chirurgija немало граждан зарубежных стран. В частности, газета The Guardian сообщает, что в базе данных клиники зарегистрировано более 1500 жителей Великобритании. А портал SCMagazine утверждает, что среди пациентов есть и весьма известные персоны. Хакеры, осуществившие атаку, называют себя Tsar Team. Это одно их многочисленных имен, под которыми известна группировка APT28 (она же Fancy Bear). Ее принято связывать с российскими спецслужбами и подозревать во многих кибершпионских операциях последнего времени. Эксперты, впрочем, сомневаются, в том, что Tsar Team стала бы заниматься банальным шантажом. По их мнению, организаторы атаки просто присвоили себе чужое громкое имя, чтобы обеспечить дополнительное психологическое давление на жертв. |

| |  |

| 2 раз(а) сказали "Спасибо": | gydrokolbasa

(03.06.2017)

, satvitek

(03.06.2017)

|

| | #177 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | «Белые» хакеры собирают деньги на покупку эксплоитов The Shadow Brokers Несколько недель назад хакерская группировка The Shadow Brokers, ранее опубликовавшая архив хакерских инструментов, предположительно похищенных у Агентства национальной безопасности США, объявила о запуске платного сервиса по предоставлению эксклюзивных эксплоитов. Хакеры также опубликовали подробности о подписке на услугу. Согласно сообщению, заплатившие взнос в размере 100 единиц в криптовалюте Zcash (примерно $22 тыс.) получат набор «июньских» эксплоитов. The Shadow Brokers намерены проводить такую акцию ежемесячно. Двое экспертов в области кибербезопасности решили запустить краудфандинговую кампанию, чтобы совместными усилиями собрать нужную сумму и приобрести доступ к эксплоитам. Таким образом исследователи в области кибербезопасности получат время на изучение эксплоитов и подготовку к возможным атакам. «Мы уже видели реальные угрозы от The Shadow Brokers. Они выполнили свои предыдущие обещания обнародовать инструменты и один из них использовался для распространения вымогательского ПО WannaCry. Когда кто-то публикует инструменты такого калибра и заявляет о том, что в наличии есть еще, уверен, люди с радостью заплатят $20 тыс., чтобы предотвратить их релиз», - рассказал BBC организатор кампании по сбору средств, специалист Hacker House Мэттью Хики (Matthew Hickey). Тем не менее, далеко не все эксперты согласны с подобным мнением. Как заявил исследователь в области кибербезопасности Кевин Бомон (Kevin Beaumont), спонсирование киберпреступников частными лицами и корпорациями - это «безумие». Хики признал, что в конечном итоге может не собрать требуемую сумму, но по крайней мере он смог «предоставить людям выбор». «Если мы соберем нужные средства и купим инструменты, они не попадут в руки злоумышленников», - добавил он. Zcash - основанная на работе протоколов Zerocash децентрализованная криптовалюта с открытым исходным кодом, предлагающая полную анонимность транзакций.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 2 раз(а) сказали "Спасибо": | студент

(05.06.2017)

, gydrokolbasa

(03.06.2017)

|

| | #178 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Менеджер паролей OneLogin был взломан Многие пользователи не уделяют должного внимания безопасности при работе в интернете, выбирают лёгкие пароли, используют одни и те же пароли на разных сайтах и сервисах, часто забывают их. По этой причине рекомендуется использовать специальные программы для хранения всех паролей в одном месте. Естественно, что такие решения должны быть максимально надёжными, иначе хакеры получат доступ не к одной учётной записи пользователя, а ко всем сразу. В марте сообщалось о проблеме в расширении для браузеров LastPass, теперь от крупного взлома пострадал сервис OneLogin. Во вторник в блоге появилась информация, согласно которой был зафиксирован неавторизированный доступ к данным сервиса на территории США. После этого доступ был заблокирован, сколько пользователей пострадали, не сообщается. Позднее было рассказано, что хакер сумел добраться до ряда ключей Amazon Web Services и использовал их для доступа к AWS API через промежуточный хост. Разработчики утверждают, что шифруют определённые данные, но не исключено, что хакеры способны расшифровать их. На сайте OneLogin сказано, что приложение используют более 2000 корпоративных клиентов, в число которых входят компании ARM и Pinterest. Также существует интеграция с приложениями и сервисами Amazon Web Services, Office 365, LinkedIn, Slack, Twitter и Google. Пользователям рекомендуется сбросить пароли, создать новые ключи API и сертификаты безопасности для своих сервисов, а также создать новые метки OAuth.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(05.06.2017)

|

| | #179 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Сайт Стэнфордского университета несколько месяцев использовался для фишинга  На протяжении почти четырех месяцев так называемые «скрипт-кидди» забавлялись с одним из поддоменов Стэнфордского университета – устанавливали web-оболочки, почтовые программы и различное вредоносное ПО. Инфекция была обнаружена исследователями компании Netcraft на прошлой неделе. Эксперты сообщили о проблеме администрации университета, и вскоре сайт был очищен. Речь идет о сайте Центра биологии старения человека имени Поля Гленна при Стэнфордском университете. Судя по временным меткам в файлах, загруженных на скомпрометированный сайт, взлом произошел 31 января 2017 года. Взломавший ресурс хакер загрузил на него упрощенную web-оболочку, и на сайт слетелись другие киберпреступники. Они стали устанавливать более сложные web-оболочки и другое ПО. Исследователи обнаружили на сайте множество фишинговых страниц для выманивания учетных данных пользователей Office 365, Gmail и LinkedIn. Также были обнаружены инструмент для фишинга и фишинговая страница для похищения платежных данных клиентов американской холдинговой компании SunTrust Bank. Наличие большого числа почтовых программ свидетельствует о том, что взломанный сайт также использовался для рассылки спама. Исследователям так и не удалось определить изначальную точку входа, позволившую преступнику взломать сайт. Ресурс работает на базе последней версии WordPress 4.7.5, поэтому вряд ли хакер проэксплуатировал уязвимость в CMS. Вероятно, злоумышленник воспользовался уязвимостью в теме сайта или плагине.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| 1 раз(а) сказали "Спасибо": | студент

(05.06.2017)

|

| | #180 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,566

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | К 2022 году ущерб от киберпреступлений достигнет $8 трлн В течение последующих пяти лет общий ущерб компаний и организаций по всему миру от утечек данных достигнет $8 трлн, в том числе из-за неадекватных мер защиты, реализуемых предприятиями. Такие данные приводятся в отчете британского аналитического агентства Juniper Research. По прогнозам аналитиков, в 2017 году объем похищенных злоумышленниками персональных данных составит порядка 2,8 млрд записей, а к 2020 году этот показатель достигнет 5 млрд, несмотря на появление инновационных решений в сфере кибербезопасности. Согласно докладу, предприятия малого и среднего бизнеса подвергаются особому риску, учитывая, что в среднем подобные организации тратят около $4 тыс. на реализацию защитных мер. По мнению экспертов, в последующие пять лет расходы на кибербезопасность таких компаний увеличатся незначительно, несмотря на растущее число киберугроз и тот факт, что многие из них по-прежнему используют устаревшее программное обеспечение. Как показало исследование, вымогательское ПО становится одной из основных киберугроз, наряду с банковскими троянами, чему способствует доступность инструментов, применение которых практически не требует наличия навыков программирования.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

|

| Здесь присутствуют: 1 (пользователей: 0 , гостей: 1) | |

| |