| | #421 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

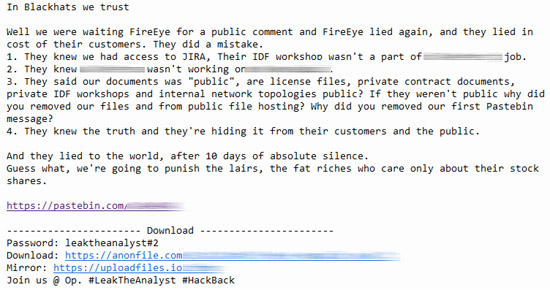

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Aрестован хакер, заявлявший о взломе сотрудника компании FireEye В начале августа 2017 года хакерская группа 31337 опубликовала на Pastebin ссылки на личные данные специалиста Mandiant Ади Переца (Adi Peretz), который занимает в компании пост главного аналитика угроз. Таким образом злоумышленники похвастались взломом компании FireEye. Дело в том, что FireEye приобрела Mandiant Security в 2014 году за миллиард долларов, и с тех пор последняя фактически является подразделением ИБ-гиганта. Тогда злоумышленники заявляли, что им удалось проникнуть глубоко в инфраструктуру Mandiant и FireEye, и это лишь начало масштабной операции #LeakTheAnalyst, где Перец стал «нулевым пациентом».  Чуть позже представители FireEye опубликовали официальное заявление, в котором заверили, что преступники лгут, то есть 31337 не взламывали Mandiant и FireEye и не проникали в их корпоративные сети, хотя в отчете было сказано, что хакеры неоднократно пытались. В свою очередь, Ади Перец пострадал от компрометации личных аккаунтов LinkedIn, Hotmail и OneDrive, именно так хакерская группа получила его список контактов из Outlook, личные письма и различную корпоративную PDF-документацию. Представители FireEye подчеркивали, что все украденные злоумышленниками документы ранее уже публиковались в открытом доступе, и никаких секретов не содержали. На этой неделе стало известно, что преступник был задержан. Об этом рассказал глава FireEye Кевин Мандия (Kevin Mandia). По его словам, расследование, в котором принимали участие местные и международные правоохранители, помогло установить личность преступника, и 26 октября 2017 года тот был задержан и заключен под стражу. Никаких подробностей о личности подозреваемого не сообщается. В ходе своего заявления Мандия отдельно подчеркнул, что найти и, тем более, привлечь таких нарушителей к ответу, удается крайне редко. При этом глава FireEye еще раз назвал все заявления анонимного взломщика ложными и сообщил, что тот не проникал в корпоративные сети FireEye и Mandiant.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #422 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Обнаружена новая волна заражений компьютеров через Microsoft Word Хакерская группировка Fancy Bear организовала фишинговую атаку с помощью программы Microsoft Word — популярного текстового редактора для компьютеров на операционной системе Windows. Об этом сообщает The Wired со ссылкой на специалистов антивируса McAfee. Эксперты утверждают, что злоумышленники нацелены на корпоративные сети США, Германии и Франции. Уязвимость обнаружена в механизме Dynamic Data Exchange, который обеспечивает синхронизацию разных программ между собой и работу гиперссылок между созданными в них документами. Эта система используется хакерами для того, чтобы заставить пользователей самостоятельно устанавливать вредоносные программы на свои устройства. Для этого злоумышленники отправляют жертве письмо, в котором просят пользователя, например, обновить программное обеспечение. Если он соглашается, в систему компьютера встраиваются шпионские приложения X-Agent и Sedreco, ворующие личные данные жертв и отправляющие их в штаб киберпреступников. Представители Microsoft заявили, что в компании известно об уязвимости в механизме Dynamic Data Exchange, но менять алгоритм его работы в обозримом будущем не планируют. Ранее издание The Wired сообщало со ссылкой на экспертов японской компании Trend Micro, что «свободная конфедерация лучших российских хакеров» Fancy Bear известна также под названиями APT28 и Pawn Storm, и может быть ответственна за громкие взломы избирательного штаба Хиллари Клинтон, сайта издания The New York Times и Варшавской биржи и даже быть частью ФСБ.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #423 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Европол заявил о росте уровня киберпреступности в финансовом секторе Глава Европола Роб Уэйнрайт (Rob Wainwright) заявил о росте уровня киберпреступности в финансовой сфере. По его словам, ежедневно совершается порядка 4 тыс. атак с использованием вымогательского ПО, а технологический потенциал хакерских группировок стал угрожать критически важной инфраструктуре, сообщает Reuters. Как заявил Уэйнрайт, киберпреступники стали настолько "продвинутыми", что некоторые группировки создали "конгломераты" со сложной организованной структурой. Глава ведомства выразил серьезную обеспокоенность возможностями хакеров, достаточными, чтобы представлять реальную угрозу критической инфраструктуре ЕС, в частности финансовому и банковскому сектору. Даже банковские платежные системы и банкоматы становятся жертвами киберпреступников, добавил он. Атаки вымогательского ПО WannaCry и подобных программ изменили динамику кибератак, масштабы заражения выросли, отметил Уэйнрайт. Стремительный рост кампаний по распространению вымогательского ПО подчеркнул неспособность организаций защитить свои сети от становящихся все более агрессивными хакеров, наглядно продемонстрировавших способность нарушать работу критической инфраструктуры, а также корпоративных и правительственных сетей. По словам главы Европола, каждый год ведомство фиксирует увеличение масштаба киберугроз того или иного типа в два или три раза. Также Уэйнрайт отметил, что большинство киберпреступников, с которыми агентство имеет дело, являются русскоязычными. В прошлом году правоохранительные органы нескольких стран пресекли деятельность 20 преступных группировок, предоставлявших услуги по отмыванию денег и продаже наркотиков в даркнете. «Можно говорить о существовании своего рода киберпреступного подполья, которое намного больше, умнее и изобретательнее, чем многие думают. В то же время наши стандарты по кибербезопасности остаются довольно низкими», - заявил Уэйнрайт. Ранее Европол призвал сотовых операторов и интернет-провайдеров отказаться от использования решения CGNAT, поскольку данная технология затрудняет полицейским задачу по отслеживанию киберпреступников в интернете.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #424 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | iPhone X взломан — джейлбрейк готов Не смотря на то, что смартфон iPhone X поступил в продажу лишь чуть больше недели назад, хакеры уже смогли взломать его. Сотрудник китайской компании Tencent Keen Security Lab по имени Лян Чэнь прославился тем, что первым в мире смог разработать и показать процесс совершения джейлбрейка на iPhone X. Во время проведения конференции по цифровой безопасности в Южной Корее был показан ролик, демонстрирующий успешный джейлбрейк iPhone X на базе iOS 11.1.1. То, что юбилейный смартфон удалось взломать, вовсе не означает, что компания Keen Security Lab выпустит инструмент для общего пользования. Скорее всего, подробности о взломе будут переданы Apple, чтобы она закрыла уязвимость. Известно, что Keen Security Lab успешно сотрудничает с крупными фирмами для определения слабых мест в программном обеспечении за финансовое вознаграждение.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #425 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Банк Кредит Днепр лишился миллиона долларов из-за атаки хакеров Украинские хакеры вместе с «коллегами» из РФ сумели выкрасть из ПАО «Банк Кредит Днепр» 950,83 тыс. долларов. Об этом редакция 368.media узнала из уголовного производства № 42017000000001932 по ч.3,4 ст.190, ч.5 ст.185, ч.2 ст.200 и ч.2 ст.361 УК. Представители банка обратились в Генпрокуратуру с заявлением о том, что в апреле прошлого года группа хакеров с помощью вредоносного ПО создали «левый» платежный документ о переводе денег на счет компании FAR SIGHT INTERNATIONAL LTD, открытый в китайском SHANGHAI PUDONG DEVELOPMENT BANK. После перевода денег, хакеры с помощью граждан Украины, РФ. Армении и Азербайджана сняли денег через банкоматы на территории Китая. В данный момент круг подозреваемых не установлен.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #426 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | В Китае задержаны 20 подозреваемых во взломе более 50 авиакомпаний Сотрудники правоохранительных органов города Вэньчжоу в восточной китайской провинции Чжэцзян задержали 20 человек, подозреваемых во взломе серверов авиакомпаний и краже данных их клиентов. Об этом сообщает информагентство Синьхуа. По данным агентства, с 2016 года группировка взломала серверы свыше 50 авиакомпаний и похитила более 300 тыс. единиц персональных данных, включая информацию об удостоверениях личности, паролях и сведения о рейсах пассажиров. Как выяснила полиция, подозреваемые торговали похищенными данными, продавая их за 5 юаней (менее $1). За год преступники заработали в общей сложности более 10 млн юаней (порядка $1,5 млн). Согласно законодательству КНР, лица, похитившие более 500 тыс. единиц персональных данных, могут получить наказание в виде лишения свободы сроком до 7 лет.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #427 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | АНБ США не нашло виновных в хищении кибероружия в 2016 году Утечка ряда вредоносных программ и эксплоитов в 2016 году стала серьезным потрясением для Агентства национальной безопасности США. Действия хакерской группировки The Shadow Brokers поставили под вопрос компетентность агентства в вопросах кибербезопасности, сообщает издание New York Times со ссылкой на свои источники. По словам бывшего сотрудника киберподразделения АНБ «Операции специального доступа» (Tailored Access Operations, TAO) Джейка Уильямса (Jake Williams), несмотря на все усилия правоохранительных органов и разведывательных спецслужб, виновных в утечке до сих пор не удалось найти. Уровень осведомленности хакеров о деятельности АНБ был выше, чем у многих сотрудников ТАО, отметил Уильямс. Хакеры либо были высокопоставленными инсайдерами, либо им удалось похитить очень большое количество оперативных данных, добавил он. The Shadow Brokers – хакерская группировка, о которой впервые стало известно летом 2016 года. Группа известна публикацией эксплоитов и хакерских инструментов АНБ. Обнародованный киберпреступниками в апреле 2017 года эксплоит АНБ EternalBlue для уязвимости в протоколе SMB использовался для распространения вымогательского ПО WannaCry и NotPetya, ставших причиной сбоя в работе сотен тысяч компьютеров по всему миру. Действия The Shadow Brokers поставили под вопрос компетентность агентства в вопросах национальной безопасности из-за неспособности АНБ защитить мощное кибероружие. Спецслужба, считающаяся мировым лидером по взлому компьютерных сетей, не смогла обезопасить свои собственные системы. Как отметило издание, ущерб от атак The Shadow Brokers может быть серьезней, чем от откровений бывшего подрядчика ЦРУ и АНБ Эдварда Сноудена, раскрывшего информацию о программах спецслужб для массовой слежки. В отличие от Сноудена, The Shadow Brokers опубликовали в Сети исходный код этих программ. В штаб-квартире агентства в штате Мэриленд и в отделениях по всей стране множество сотрудников АНБ были подвергнуты проверкам на полиграфе и отстранены от работы в ходе поисков «предателей», связанных с The Shadow Brokers. Большую часть арсенала агентства пришлось заменить, что повлияло на количество операций. Опытные специалисты покинули агентство в поисках более высокооплачиваемой работы, в том числе в фирмах, защищающих компьютерные сети от атак с использованием похищенных инструментов АНБ. По словам Уильямса, даже после 15 месяцев расследования АНБ и ФБР так и не установили личности причастных ко взлому. В АНБ никак не прокомментировали ситуацию.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #428 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Россия оказалась главной целью китайских хакеров Эксперты в области интернет-безопасности заметили активизацию китайскоговорящих хакеров и их нацеленность на Россию. Об этом говорится в отчете «Лаборатории Касперского». Согласно информации, предоставленной в отчете «Лаборатории глобальных исследований и анализа» (GReAT) за третий квартал 2017 года, 10 из 24 спланированных атак связаны с группировками, говорящими на китайском языке. Кроме того, специалисты заметили, что таргетированные нападения связаны с государственными проектами России. Так, в июле была обнаружена атака IronHusky на российские и монгольские авиакомпании. Перед этим страны договорились о сотрудничестве по нескольким проектам, касающимся воздушной обороны Монголии. Другая кибератака была зафиксирована во время переговоров России и Индии в атомном секторе. Еще одно нападение, в ходе которого были скомпрометированы популярные программы Netsarang и CCleaner, специалисты связывают с попыткой злоумышленников проникнуть в корпоративные сети российских компаний. В октябре правительство США опубликовало совместный отчет ФБР и министерства внутренней безопасности, в котором рассказало об увеличении числа хакерских атак в отношении энергетических компаний и промышленных предприятий.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #429 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакеры похитили персональные данные участников АТО Хакеры похитили персональные данные участников АТО, взломав компьютер подразделения Государственной службы Украины по делам ветеранов войны и участников антитеррористической операции, сообщает пресс-служба Киберполиции. "Мы установили компьютер, взломав который, хакеры получили доступ ко всей информации, которая была размещена не только на данном устройстве, но и во всей локальной сети подразделения. Сейчас мы проводим тщательный осмотр пораженной техники", - заявил начальник департамента киберполиции Сергей Демедюк. По его словам, пользователь соцсети под вымышленным именем предлагал загрузить архивы с персональной информацией участников АТО. Киберполиция определяет пути поражения компьютера вирусом и устанавливает причастных к хакерству.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #430 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакерская атака на Uber. Чем это чревато для владельцев криптовалютных кошельков? В Uber признались, что хакеры взломали их сервер, получив доступ к персональным данным — именам, адресам и телефонам — 57 миллионов пользователей и водителей. Хакерская атака произошла в 2016 году, но компания до сих пор скрывала эту информацию от общественности. Вместо того, чтобы сообщить об инциденте, в Uber предпочли выплатить хакерам требуемые $100 000. Согласно заявлению компании: «Во время инцидента мы незамедлительно предприняли действия по защите данных и прекращению дальнейшего несанкционированного доступа посторонних лиц. Затем мы идентифицировали злоумышленников и получили заверения в том, что загруженные данные были уничтожены, также были приняты меры безопасности». Основной риск для пользователей криптовалют - это мобильный кошелек. Имея доступ к именам и номерам телефонов, хакеры могут завладеть данными на телефоне или даже перезагрузить телефон в качестве точки доступа для входа мобильный кошелек. На данный момент в числе пострадавших находится и известный инвестор Крис Берниске, у которого преступники украли около $150 000 Хотя прямой угрозы и нет, владельцам биткоинов стоит уделять пристальное внимание балансу на своих мобильных кошельках. Более того, рекомендуется хранить большую часть своих криптовалютных сбережений на оффлайн-носителях.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #431 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | В утечке данных Uber заподозрили российских хакеров Тысячи пользователей Uber уверены, что их аккаунты взломали российские хакеры. Они получали счета за поездки в рублях по Москве и Петербургу, которые не совершали, пишет британская газета The Times. По собственным подсчетам издания, более 800 британцев и американцев жаловались в твиттере на кражу их учетной записи в Uber. Однако эксперты сообщили The Times, что число взломанных аккаунтов может быть намного больше. Пользователи уверены, что данные их учетных записей продавались в даркнете.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #432 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Российские хакеры атакуют Польшу 14,5 тысяч раз в день Хакеры Российской Федерации атакуют Польшу по несколько десятков тысяч раз в день, а всего за последние шесть месяцев совершили 2,5 миллиона кибератак в соседнем государстве. Об этом со ссылкой на польское издание Rzeczpospolita сообщает "Польское радио". "Кремль расширяет фронт борьбы с Западом. Только Польшу хакеры ежедневно атакуют 14,5 тысяч раз", – говорится в сообщении. Также отмечается, что российские хакеры очень активны в Польше, и в течение последнего полугода совершили 2,5 миллиона кибератак на цели в стране. Это не холодная война, это начало очень горячей войны, – заявил министр национальной обороны Польши Антони Мацеревич, говоря о политике президента РФ Владимира Путина. Напомним, во время встречи со Специальным помощником президента США по вопросам кибербезопасности Джошем Стайнманом секретарь Совета нацбезопасности и обороны Украины Александр Турчинов заявил, что убытки Украины от кибератак Российской Федерации оцениваются в десятки миллионов долларов.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #433 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Британия вложит £20 млн в привлечение молодежи в кибербезопасность Правительство Великобритании запустило программу Cyber Discovery, призванную заинтересовать школьников старших классов карьерой специалиста по кибербезопасности. Эта инициатива должна восполнить возрастающую нехватку квалифицированных кадров в стране. В бесплатную программу входит несколько онлайн и оффлайн-мероприятий, посвященных технологиям предотвращения хакерских атак и противодействию взломам. По мнению Карен Брэдли, министра цифровых технологий, культуры, медиа и спорта Великобритании, она должна содействовать привлечению «лучших молодых умов в кибербезопасность». Заинтересованные старшеклассники должны будут заполнить онлайн-анкету и пройти тест, а лучшие из них смогут перейти к фундаментальному учебному плану, который поможет им познакомиться с работой специалистов по компьютерной безопасности, пишет BBC News. В учебный план входит цифровое право, защита от хакерских атак, криптография, программирование и этика взлома. Онлайн-занятия перемежаются очным обучением, моделированием реальных ситуаций и проблем, говорит Джеймс Лин, представитель Института Санс, помогавший разрабатывать программу. По оценкам аналитиков, к 2021 году спрос на специалистов по кибербезопасности возрастет до 3 млн человек. Кроме того, развить навыки школьникам помогут общественные организации и компании, которые нуждаются в притоке квалифицированной и талантливой молодежи. В частности, среди британских школьников будут проводиться серии состязаний Cyber Games, а компания Qufaro предложит им расширенное обучение, которое они могут получить параллельно с основным образованием. Фирма Deloitte предложила выплачивать стипендии тем, кто начнет обучение кибербезопасности в 2017 — 2018 годах. «Есть множество тех, кто обладает 50% знаний, необходимых для работы в кибербезопасности, — считает ветеран отрасли Йен Гловер. — Краткие курсы повышения квалификации могут быстро помочь им восполнить пробелы и сменить работу админа на команду специалистов по безопасности».

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #434 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакер-шантажист предлагает вернуть Bitcoin Cash настоящим владельцам за выкуп Около 500 монет Bitcoin Cash были «вытащены из западни» неизвестным исследователем, но вернуть их законным хозяевам он предлагает за комиссию в 30%. Около 500 BCH, стоимостью более 600 тысяч долларов, которые были отправлены невнимательными пользователями на адреса Segwit (сеть Bitcoin Cash не поддерживает эту технологию) уже переведены из «западни» – теперь монеты находятся на одном адресе. Это произошло вскоре после того, как был предложен способ возврата "зависших" монет Bitcoin Cash. Очевидно, неизвестный "хакер" провернул эту операцию без посторонней помощи. Пострадавшим от собственной невнимательности пользователям следует указать на оплошность и разработчикам Bitcoin Cash, которые не придумали защиты от подобных ошибок. Впрочем, разработчики уже обещают переход на новый формат адресов для BCH, что исключит возможность повторения такой путаницы. Если сообщение на Reddit, посланное сделавшим это человеком, верное, неизвестный хакер руководствовался далеко не альтруистическими причинами и готов договориться с настоящими владельцами денег, но не бесплатно. Стоит отметить, что пул BTC.com ранее сделал то же самое со 100 BCH по обращению их хозяина, но не взял за это такой огромной комиссии. «Я взял все эти монеты, чтобы помочь тем, кто по ошибке отправил BCH на адрес Segwit. Пришлите мне письмо, в котором обязательно укажите адрес Segwit, с которого вы пытаетесь восстановить монеты», – пишет пользователь bchsegwitrecover. Кто бы ни забрал BCH, застрявшие в адресах Segwit, он безусловно выполнил большую работу: помимо восстановления одной транзакции из 33 BCH стоимостью 41 000 долларов, он столкнулись с проблемой наличия многочисленных транзакций стоимостью всего несколько центов. Пока остается под вопросом, как таинственный "хакер" произвел эту операцию. Возможно, он договорился с одним из майнинговых пулов или имеет собственные мощности хэширования. Однако, после публичного раскрытия возможности возврата зависших монет, комиссия в 30% выглядит чрезмерной, а действия с чужими деньгами без согласия их (пусть даже ошибочно расставшихся с ними) владельцев приобретают признаки воровства.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #435 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакерская атака ради одного биткоина Хакер взломал и нарушил работу Sacramento Regional Transit (SacRT) и потребовал выкуп в размере 1 биткоина ( свыше $8000 ). Атака прекратила работу важных программ, необходимых для планирования и организации автобусных маршрутов, а также служебных перевозок. Самое странное в этой ситуации то, что злоумышленник потребовал выплатить ему всего 1 биткоин, после чего обещал прекратить атаки и позволить программистам вернуть систему SacRT в рабочее состояние. “ Привет, я могу все время атаковать ваш сайт. Мы - хакеры, мы можем все. Заплатите нам сейчас, и мы прекратим атаки.” Из соображений безопасности SacRT пришлось прекратить принимать оплату кредитными картами. Восстановление работы всех функций системы может занять несколько дней. Эту хакерскую атаку с уверенностью можно назвать нестандартной. Заявленная злоумышленником сумма просто ничтожна в сравнении с теми, с которыми столкнулись в свое время HBO, Wipro, и Equifax. Тогда хакеры требовали от $250 000 до $75 миллионов. Возможно, хакер своим поступком просто хотел что-то доказать. А вот что именно - останется для всех тайной.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #436 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Украинские хакеры объявили войну ДНР от имени ЛНР Хакеры с группировки «Украинский киберальянс» взломали сайт так называемой «Народной милиции ЛНР» и от её имени объявили войну «Донецкой народной республике». «Декларация об объявлении войны ДНР» появилась на сайте «Народной милиции ЛНР» вчера вечером. В ней «бандитов из ДНР» обвиняют в нападении на «ЛНР», чтобы «сеять хаос, раздор и подрывать многовековые устои Луганщины, нашу культурную идентичность и драгоценные телесные жидкости». В сообщении говорится, что «народная милиция ЛНР» пресекла деятельность диверсионных груп якобы пытавшихся отравить фтором систему водоснабжения Луганска, а Игорь Плотницкий «трусливо сбежал в неизвестном направлении». Также всех граждан попросили явиться в военкоматы по месту прописки, пообещав, что «война будет долгой, но победа будет за нами». Сегодня, 23 ноября, на сайте «Народной милиции ЛНР» появилось заявление «официального представителя НМ ЛНР подполковника» А.Марочко, в котором последний обвинил «украинские спецслужбы» в попытке дискредитировать руководство «республики» и вести «в заблуждение население республики и мировую общественность». Между делом Марочко заявил о взломе сайта «пресс-службы НМ ЛНР».

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #437 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Нацполиция и Microsoft подписали меморандум о сотрудничестве в сфере кибербезопасности Национальная полиция и Microsoft Ukraine 22 ноября подписали меморандум о сотрудничестве в сфере информационной и кибербезопасности. Заключение соглашения стало результатом встречи заместителя главы Национальной полиции Украины Константина Бушуева и генерального директора Microsoft Ukraine Надежды Васильевой, передает пресс-служба полиции. Сообщается, что в ходе встречи участники обсудили вопросы сотрудничества в области информационных технологий, информационной и кибербезопасности. Также обсуждалось о создание и модернизация информационной инфраструктуры, обеспечение автоматизации, прозрачности и контролируемости внутренних процессов. "Такое сотрудничество поможет нам в вопросах построения комплексных решений технического обеспечения нашей деятельности в масштабах государства, применение инноваций в сфере государственного управления, а также оптимизации имеющегося ресурса с целью уменьшения влияния человеческого фактора на деятельность полиции", - отметил Бушуев. Кроме того, участники встречи обсудили перспективу развития взаимоотношений между Национальной полицией и компанией-производителем программного обеспечения, частности, речь идет о формировании с помощью Microsoft Ukraine своеобразного "ядра" из числа работников Национальной полиции, отвечающих за обеспечение информационной и кибербезопасности ведомства.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #438 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Раскрыты подробности деятельности хакерской группировки Fancy Bear Хакерская группировка Fancy Bear, которую связывают с российскими спецслужбами, в течение трех лет арендовала серверы у британской компании Crookservers, выяснили журналисты BBC в результате проведенного расследования. Арендованные серверы использовались для кибератаки на компьютерную сеть немецкого парламента, перехвата трафика сайта нигерийского правительства и взлома устройств Apple, пишет BBC. Как предполагают эксперты, Fancy Bear, также известная как APT28, Sofacy, Iron Twilight и Pawn Storm, также причастна ко взлому серверов Национального комитета демократической партии США во время избирательной кампании в 2016 году. IP-адрес, привязанный к арендованному у Crookservers серверу, был обнаружен во вредоносном коде, использовавшемуся в данной атаке, отмечает BBC. Crookservers специализируется на перепродаже доступа к серверам. Подобный бизнес целиком и полностью ведется online. Сами сдававшиеся серверы принадлежали другой компании и физически располагались во Франции и Канаде. Журналистам удалось выяснить имя управляющего компанией. Им оказался некто по имени Усман Ашраф (Usman Ashraf). Согласно информации из социальных сетей и других интернет-источников, в период с 2010 года по середину 2014 Ашраф находился в Олдеме (городе, где была зарегистрирована Crookservers). Сейчас он, судя по всему, проживает в Пакистане. Журналисты связались с Ашрафом. По его словам, в компании не знали, что предоставляют услуги хакерам. После того, как в 2015 году Ашрафу сообщили о деятельности злоумышленников, Crookservers аннулировала их аккаунты. «Мы никогда не знаем, каким образом клиент использует сервер», - отметил Ашраф. Согласно техническим и финансовым документам Crookservers, с которыми ознакомились журналисты, Fancy Bear располагала значительными финансовыми средствами и проводила платежи через online-сервисы, часть которых впоследствии была закрыта в ходе операции по пресечению отмывания денег. Fancy Bear арендовала серверы у Crookservers более трех лет, скрывая следы своей деятельности с помощью фальшивых удостоверений личности, виртуальных частных сетей (VPN) и платежных систем, использование которых трудно отследить. С помощью серверов компании хакеры провели ряд своих операций. Хакеры связывались с компанией, используя псевдонимы, например, Роман Бреческу (Roman Brecesku) или Николай Младенов (Nikolay Mladenov). Последний арендовал у Crookservers сервер, который затем связали с атакой на Бундестаг. За услуги компании Младенов расплатился биткойнами через систему Perfect Money. Сервер он использовал до июня 2015 года, пока СМИ не сообщили об инциденте и Crookservers потребовала прекратить аренду. IP-адрес того же сервера фигурировал и во вредоносной программе, использовавшейся для взлома учетных записей ряда посетителей авиасалона в Фарнборо в 2014 году, а также содержался в черве, который Fancy Bear применила в кибератаках на одну из британских телекомпаний и Национальный комитет демократической партии США, хотя к тому времени у группировки уже не было доступа к данному серверу. Финансовая учетная запись Младенова использовалась и другим хакером, который под псевдонимом Клаус Вернер (Klaus Werner) арендовал у Crookservers дополнительные серверы. На один из них поступал перенаправленный трафик с официального правительственного сайта Нигерии. Один из серверов Crookservers и электронный адрес, с которого поступил запрос на его аренду, могут быть связаны с вредоносной программой, использовавшейся для взлома устройств на базе iOS, пишет ВВС. Функционал вредоноса включает возможность аудиозаписи разговоров и хищения текстовых сообщений. В общей сложности группировка потратила на услуги Crookservers $6 тыс. Перевод платежей осуществлялся через финансовые сервисы, обеспечивающие высокий уровень анонимности. В их числе Bitcoin, Liberty Reserve и Perfect Money. Британская компания Elliptic, специализирующаяся на выявлении незаконного использования биткойнов, проанализировала выплаты Fancy Bear и обнаружила электронный кошелек, содержавших биткойны на сумму $100 тыс. Некоторые средства в кошельке были приобретены через биржу BTC-e. Напомним, американские правоохранители прекратили деятельность площадки в июле нынешнего года, а ее предполагаемый основатель Александр Винник был арестован в Греции по обвинению в отмывании не менее $4 млрд.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #439 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакеры развернули автоматизированную охоту за криптовалютными кошельками Неизвестные злоумышленники массово сканируют Сеть в поисках уязвимых кошельков криптовалют Bitcoin и Ethereum в надежде поживиться. Ищут архивы Bitcoin Эксперты по безопасности выявили массовое сканирование Сети в поисках кошельков популярных криптовалют Bitcoin и Ethereum. В частности, эксперт по безопасности Дидье Стивенс (Didier Stevens) сообщил, что его honeypot (ресурс-приманка для атак) перехватил бота, который ищет на серверах файлы, связанные с кошельками Bitcoin: wallet — Copy.dat, wallet.dat, wallet.dat.1, wallet.dat.zip, wallet.tar, wallet.tar.gz, wallet.zip, wallet_backup.dat, wallet_backup.dat.1, wallet_backup.dat.zip, wallet_backup.zip. «Я видел пару подобных запросов года два назад, но впервые вижу такое их количество, — отметил Стивенс. — Впервые я наблюдал такие запросы в конце 2013 года, когда цены на Bitcoin в первый раз ринулись вверх». По всей видимости, зломышленники ищут архивы кошельков Bitcoin, доступные из Сети. Добравшись до таких архивов, киберворы могут получить доступ к средствам конечных пользователей. Отметим, что цена Bitcoin как раз подобралась к отметке $8,2 тыс., так что интерес проходимцев вполне объясним. …а также Ethereum Другой эксперт, Димитриос Сламарис (Dimitrios Slamaris), отметил обилие «слепых» запросов к интерфейсу JSON-RPC нодов Ethereum. Этот интерфейс представляет собой программируемый API для клиентов Etehereum, которые, по идее, не должны быть доступны из Сети в принципе, тем более, что никакой авторизации данный интерфейс не поддерживает. Приложения кошельков Ethereum, установленные на пользовательских компьютерах, могут направлять к таким клиентам запросы на управление криптовалютой. Сламарис ранее обнаружил кампанию сканирования, в результате которой злоумышленник смог похитить около 8 ETC (что примерно составляет $3,2 тыс.) из нескольких уязвимых аккаунтов. Кроме того, Сламарис и его коллега из SANS Internet Storm Center Йоханнес Уллрих (Johannes Уллрих) обнаружили другую такую кампанию, запущенную, очевидно, с теми же намерениями. «Криптовалюты показывают бешеный рост курсов относительно доллара, и понятно, что злоумышленники будут активно пытаться и дальше искать способы красть их, — говорит Роман Гинятуллин, эксперт по информационной безопасности компании SEC Consult Services. —Обладателям кошельков имеет смысл уделять повышенное внимание защите своих накоплений и всеми возможными способами предотвращать возможность несанкционированного доступа к ним». Пользователям и организациям, владеющим кошельками Ethereum, и нуждающимся в сохранении доступа к ним через интернет, рекомендуется отключить возможность входящих запросов через JSON-RPC или перенаправлять их через прокси-сервер с фильтрами, пропускающими только авторизованных клиентов, говорит эксперт.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #440 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | ФБР не сообщило американским политикам о попытках взлома их электронных ящиков ФБР не уведомило американских политиков о попытках хакерской группировки Fancy Bear взломать их учетные записи Gmail, хотя бюро по меньшей мере год было известно о кибератаках, выяснили корреспонденты информагентства The Associated Press в ходе журналистского расследования. Ранее в этом месяце в The Associated Press со ссылкой на данные компании Secureworks сообщило о попытках хакерской группировки Fancy Bear, предположительно связанной с российским правительством, взломать почтовые ящики украинских и американских политиков, российских оппозиционеров и американских военных подрядчиков. В общей сложности хакеры пытались взломать учетные записи электронной почты 4,7 тыс. пользователей Gmail по всему миру. Список целей хакеров, оказавшийся в распоряжении информагентства, датируется периодом с марта 2015 года по май 2016 года. Как выяснили журналисты, лишь двое из почти 80 собеседников агентства, ставших жертвой атак Fancy Bear, были своевременно проинформированы ФБР об инциденте. Множество высокопоставленных чиновников узнали о попытках взлома их учетных записей электронной почты непосредственно от журналистов в ходе интервью. Предоставленный Secureworks список содержит порядка 19 тыс. строк данных об объектах атак. В ходе расследования корреспонденты идентифицировали более 500 человек или групп лиц, работающих в США, и связались с более чем 190 из них. 80 человек согласились дать интервью. Многие из опрошенных давно покинули свои посты, однако около четверти собеседников все еще занимают должность в правительстве или же занимались вопросами безопасности на момент кибератак. Лишь двое человек сообщили в интервью, что узнали о попытках взлома своих учетных записей Gmail от ФБР. Еще несколько человек связались с бюро после того, как их электронные письма были опубликованы в интернете в ходе утечек, произошедших во время выборов президента США в 2016 году. Однако некоторых жертв утечек бюро не уведомило об инциденте до сих пор, выяснили журналисты. Представители ФБР отказались обсуждать расследование кибератак Fancy Bear. «ФБР регулярно уведомляет отдельных людей и организации о потенциальных угрозах», - заявили сотрудники бюро в официальном ответе информагентству. По словам собеседников AP, ФБР уже более года знает подробности о кибератаках Fancy Bear на почтовые ящики Gmail. Как заявил один из старших сотрудников ФБР, бюро было ошеломлено огромным количеством попыток взлома. Напомним, ранее были раскрыты некоторые подробности деятельности Fancy Bear. Хакеры в течение трех лет арендовали серверы у британской компании Crookservers. Серверы использовались для кибератаки на компьютерную сеть немецкого парламента, перехвата трафика сайта нигерийского правительства и взлома устройств Apple.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #441 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Представители Imgur подтвердили факт взлома базы данных их сервиса Владельцы одного из самых крупных хостингов для обмена изображениями подтвердили тот факт, что их базу данных взломали в 2014 году. В ходе взлома 1,7 миллиона e-mail-адресов и паролей, пусть и зашифрованных SHA-2-алгоритмом, были украдены. Несмотря на то, что помимо адресов электронной почты и паролей, никаких других персональных данных клиентской базы не пострадало, это всё ещё часть информации от общего числа 150 миллионов ежемесячных посетителей ресурса. Информация об утечке была скрыта до тех пор, пока не попала в руки Троя Ханта (Troy Hunt), владельца сервиса оповещаний о попытках взлома «Have I been Pwned». Сам Хант, получив эти данные, незамедлительно проинформировал представителей ресурса Imgur о событии, после чего работники сервиса запустили кампанию по сбросу паролей взломанных учётных записей с просьбой к владельцам обновить их персональные данные. На данный момент на сервисе Imgur проводится расследование данного дела и подводится общее количество пострадавших пользователей. Однако, по заверениям представителей сервиса, система безопасности Imgur на данный момент значительно надёжнее, чем три года назад, и теперь база данных паролей и электронных адресов шифруется с использованием алгоритма bcrypt, признанного более надёжным, чем хеширование данных алгоритмом SHA-2. Все пострадавшие уже получают письма с просьбой сменить свой электронный адрес и пароль от учётных записей Imgur и на других ресурсах, в том случае, если пострадавший использует те же данные для других сервисов. Большая часть пользователей уже могут проверить свои учётные записи на сервисе «Have I been Pwned», так как их электронные адреса уже занесены в базу данных взломанных аккаунтов. На данный момент факт взлома Imgur является последней вскрывшейся утечкой данных подобного рода, после известного случая с Uber, LinkedIn, Adobe, MySpace и Yahoo.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #442 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Показан новый способ взлома iPhone X Ранее в этом месяце экспертам вьетнамской компании Bkav, специализирующейся на исследованиях в области кибербезопасности, удалось обойти защиту Face ID. Для этой цели на 3D-принтере была напечатана маска, в подробностях повторяющая лицо условного владельца. К сожалению авторов эксперимента, далеко не все поверили в их честность с первого раза. Чтобы уверить всех в своей правоте, Bkav сняли новое, более детальное видео. [youtube]rhiSBc061JU[/youtube] Судя по всему, новый ролик был снят одним кадром, либо — нужно отдать монтажерам Bkav должное — смонтирован настолько гладко, что разглядеть склейки попросту нереально. По ходу этого видео уже знакомый нам ведущий опровергает предположения зрителей о том, что в первом эксперименте он за кадром позволил Face ID записать в память маску, вручную введя пароль доступа, а также отключил функцию «Смотреть в камеру». На этот раз он демонстративно обнуляет память Face ID и заново регистрирует свое лицо, после чего разблокирует смартфон. Следующим этапом эксперимента стала попытка заставить интерфейс идентифицировать маску вместо владельца. Защиту удалось обойти спустя всего несколько мгновений, а распознать подмену Face ID не помогла даже активная функция «Смотреть в камеру», благодаря которой в теории снижается вероятность ложного срабатывания. Объясняя, как Bkav удалось создать такую маску, в пресс-службе компании заявили, что для «снятия» трехмерного слепка с лица условного владельца была задействована установка, опоясанная несколькими камерами. Получив снимки, сделанные с разных ракурсов, специалисты вручную сформировали объемное изображение, которое было напечатано с использованием 3D-принтера. Впоследствии готовая маска подверглась ручной обработке для имитации естественного человеческого взгляда.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #443 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | В Германии могут внести изменения в Конституцию для ответного удара по хакерам Правительство Германии рассматривает возможность внесения изменений в Конституцию страны для нанесения ответных ударов по хакерам, атакующим частные компьютерные сети, сообщает информагентство Reuters. По словам представителя Министерства внутренних дел ФРГ, соответствующие реформы планируется завершить в 2018 году. Под возможными мерами противодействия хакерам может пониматься отключение серверов, используемых злоумышленниками в атаках, считают эксперты. Как заявил госсекретарь Клаус Витт (Klaus Vitt), «потребуются значительные юридические изменения», чтобы «ответный взлом» стал возможен. «Предположительно, потребуется внесение изменений в Конституцию, поскольку это весьма серьезный вопрос. Решить его надо к концу следующего года, не позже», - отметил Витт. Витт также добавил, что многое будет зависеть от результатов коалиционных переговоров в парламенте Германии, в ходе которых в числе прочего будут обсуждаться и вопросы кибербезопасности. В минувшем месяце чиновники немецких разведслужб сообщили парламенту о необходимости расширить их юридические полномочия для нанесения ответного удара в случае кибератак со стороны иностранных государств. Появление новых киберугроз требует ответных действий от правительственных учреждений, в том числе «наступательного» характера, добавил Витт. «Никто не будет подвергать сомнению действия полиции, когда она врывается в дом, чтобы разоружить снайпера, стреляющего по невинным людям. Но как насчет серверов, которые используются для запуска кибератак, парализующих работу больниц и коммунальных служб, затрагивая сотни тысяч людей?», - отметил он.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #444 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакерская группировка Cobalt случайно раскрыла список своих жертв Хакерская группировка Cobalt, известная своими атаками на финансовые учреждения, могла случайно раскрыть полный список объектов атак фишинговой кампании, запущенной 21 ноября текущего года, полагают исследователи безопасности из компании RiskIQ. По словам исследователей, во время массовой рассылки электронных писем хакеры вместо того, чтобы указать адреса жертв в поле BCC (blind carbon copy, поле, содержащее имена и адреса получателей письма, чьи адреса не следует показывать другим получателям), вставили их в поле To: (имя и адрес получателя). Таким образом, Cobalt фактически предоставила исследователям полный список объектов атак группировки, что позволило предупредить потенциальных жертв о вредоносной кампании. Как отметили исследователи, целями группировки стали сотрудники финансовых учреждений по всему миру, но в основном это были российские и турецкие компании. Фишинговые письма состояли всего из одной строки «Изменения условий пользования» и содержали RTF-файл, в котором якобы были описаны изменения в системе денежных переводов SWIFT. На самом деле RTF-файл содержал эксплоит для уязвимости CVE-2017-11882 в программе Microsoft Equation. Об активной эксплуатации группировкой Cobalt данной уязвимости стало известно ранее на этой неделе. По мнению экспертов, Cobalt могла преднамеренно включить список потенциальных жертв в неправильное поле получателя в качестве отвлекающего маневра. Пока компании, занимающиеся кибербезопасностью, идут по ложному следу, группировка может развернуть другую кампанию, направленную на людей и организации, представляющих реальный интерес для хакеров.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #445 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Хакер из Канады признался во взломе серверов Yahoo в интересах России Гражданин Канады и Казахстана Карим Баратов, которого обвиняют во взломе серверов Yahoo, признался, что работал на силовые структуры Российской Федерации. Об этом сообщает Министерство юстиции США. Согласно информации ведомства, Баратов признал вину во взломе 11 тыс. аккаунтов электронной почты в интересах своих сообщников из Федеральной службы безопасности России (ФСБ). Напомним, кроме того, бывший генеральный директор американской компании Yahoo Мариссе Майер обвинила Россию в краже 3 млрд аккаунтов пользователей системы в 2013 году. По ее словам, компания до сих пор так и не смогла определить, как именно произошла атака. Экс-глава компании подчеркнула, что ничего не было известно до тех пор, пока данные об этом в ноябре прошлого года не представили американские власти. Отметим, что в марте 2017 года федеральные прокуроры США обвинили во взломах 500 млн учетных записей пользователей Yahoo двух российских разведчиков и двух хакеров.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #446 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Инсайдеры украли данные 246 тыс. служащих Министерства внутренней безопасности США Трое сотрудников управления генерального инспектора Министерства внутренней безопасности США похитили «компьютерную систему», содержавшую конфиденциальную персональную информацию порядка 246 тыс. служащих ведомства. Злоумышленники намеревались модифицировать проприетарное ПО для управления делами и продать его другим госорганам, сообщает издание The New York Times со ссылкой на знакомых с ситуацией чиновников и доклад, направленный ряду членов Конгресса генеральным инспектором Министерства внутренней безопасности Джоном Ротом (John Roth). Персональные данные включали имена, номера социального страхования и даты рождения сотрудников министерства. В ходе обысков на домашнем компьютере одного из подозреваемых также были обнаружены копии 159 тыс. файлов следственной системы управления делами. Как выяснилось в ходе расследования, хищение персональных сведений не являлось основной целью подозреваемых. Данную информацию они планировали использовать для «разработки и тестирования своей поддельной системы», указывается в докладе. Рот не назвал имена сотрудников, причастных к утечке данных. Один из них покинул должность, а двое других отстранены от работы до завершения расследования. Согласно отчету, все принадлежащие подозреваемым серверы и устройства, которые могли содержать похищенные данные, изъяты. Представители Министерства внутренней безопасности отказались предоставить изданию комментарий о ходе расследования. В настоящее время ведомство находится в процессе уведомления пострадавших лиц.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #447 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Испания одобрила выдачу США российского программиста Испанский совет министров одобрил экстрадицию в США программиста из России Станислава Лисова, передает El Periodico. В официальном документе говорится, что Лисова задержали в Барселоне, а также, что он был объявлен в международный розыск. В данный момент он находится в Испании в предварительном заключении.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #448 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Власти США заявили о появлении нового «киберхалифата» Поражение террористической организации ДАИШ на Ближнем Востоке не повлияло на способность группировки устраивать кибератаки и призывать людей к совершению терактов, заявили представители разведки и военные советники в сенате США. Об этом сообщило информагентство Reuters. Суннитская мусульманская группировка экстремистов в течение последних двух лет занималась внешними операциями и была связана с по меньшей мере 20 атаками против интересов Запада начиная с января текущего года, заявила Лора Шайо (Lora Shiao), исполняющая обязанности директора разведки в Национальном контртеррористическом центре США. «К сожалению, потеря территории ДАИШ не повлияла на ее способность призывать к нападениям», - добавила она. По словам представителей властей США, после потери физических территорий террористы будут все больше полагаться на виртуальные связи. «Можно говорить о появлении нового халифата, на этот раз в киберпространстве», - заявил представитель комитета по национальной безопасности и государственным вопросам Рон Джонсон (Ron Johnson).

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #449 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Приватные фото с сайта для супружеских измен попали в открытый доступ Сайт для поиска партнеров на стороне Ashley Madison разместил в открытом доступе около 64 процентов интимных фотографий с ресурса. Об этом рассказали эксперты компании Kromtech Security. На сайте Ashley Madison публикуют приватные и общедоступные фото. Доступ к частным фото для других пользователей можно открыть с помощью "ключа". Специалисты Kromtech Security обнаружили, что при передаче этого "ключа" собеседнику, владелец аккаунта автоматически получает доступ к его закрытым файлам. Кроме того, просмотреть приватные материалы можно даже без регистрации на ресурсе с помощью доступа к URL-адресу изображений. Первый взлом сайта произошел еще в 2015 году. Новые уязвимости лишь упростят работу мошенникам, утверждают эксперты. Ранее злоумышленники заполучили личные данные примерно 37 миллионов пользователей и шантажировали пострадавших владельцев аккаунтов. Летом 2017 года представители Ashley Madison пообещали выплатить 11 миллионов долларов пострадавшим клиентам ресурса.

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

| | #450 |

| Модератор  Online: 3мес0нед3дн Регистрация: 27.04.2014

Сообщений: 25,568

Репутация: 32908 (Вес: 853) Поблагодарили 16,284 раз(а) | Сложно ли взломать Украину? Как мы тестировали государственные IT-системы Кибербезопасность стала в Украине не менее модной темой, чем борьба с коррупцией. Украинский Киберальянс и независимые исследователи несколько недель искали уязвимые системы в государственном секторе. Можно ли “взломать” сайт при помощи Google? Бывают ли русские хакеры или это фантастика? Как чиновники реагируют на сообщение об уязвимостях? Чем занимаются правоохранительные органы? О результатах акции #FuckResponsibleDisclosure рассказывает Шон Таунсенд, участник и спикер UCA. У меня для вас две новости, хорошая и плохая. Хорошая состоит в том, что благодаря усилиям Альянса и добровольцев множество дыр в безопасности государственных систем было закрыто. В том числе на объектах критической инфраструктуры и в военной сфере. Плохая же заключается даже не в том, что уязвимыми оказались полиция, военкомат, водоканал, а в том, что несмотря на то, что четвертый год идёт война и то, что Украина стала жертвой сотен целенаправленных и разрушительных кибер-атак, наша страна по-прежнему не защищена в “кибер-пространстве”. Мы постоянно сталкиваемся с русскими хакерами и неготовностью государственных органов к атакам. Так в декабре 2016 года, читая взломанную переписку пророссийских хакеров мы выяснили, что полностью скомпрометирован почтовый сервер МВД Украины, о чем мы немедленно сообщили в МВД, Киберполицию и СБУ. Так как мы сами занимаемся тем же самым в России и на оккупированных территориях, взломом нас не удивить. Мы не свидетели “кибер-апокалипсиса”, и знаем что при достаточном количестве денег, времени и капельки удачи можно взломать всё что угодно. Удивило отсутствие реакции. В МВД видимо решили, что это случайное совпадение и больше подобные атаки повториться не могут. С подобной реакцией мы столкнёмся еще неоднократно, и она – худшая из всех возможных. Даже для того, чтобы показать уязвимость нам часто приходится показывать образцы внутренних документов, потому что чиновники пытаются отрицать факты несанкционированного доступа к их системам. Скрытый текстПервейшая отмазка, что это – не “секретные документы”. А нас интересуют не секреты и даже не возможность сыграть ноктюрн задвижками водоканалов в Ровно и Кировограде. Нас интересует только возможность или невозможность получить доступ извне к тому, что лежит внутри. Я уже рассказывал историю о том, как мы взломали Оренбургскую область. Всё началось с утечки пароля от районной ветеринарной клиники и закончилось полным взломом областного ЦОД – всех сайтов, всей почты, всего документооборота, включая ведомственную связь, правительственных телеграмм и даже стойки ФСБ. Плевать на статус документов. Имея даже маленькую щелочку можно пройти во внутреннюю сеть и добраться до более значимых ресурсов. Тем не менее это оказалось очень сложно объяснить представителям ГП ЭнергоАтом и Херсонского областного совета, которые оставили несколько своих ресурсов в открытом доступе в Сети. Не потребовалось ничего ломать, достаточно оказалось найти машину с диском общего пользования. В ЭнергоАтоме таких машин было четыре. Я понимаю беспокойство пресс-службы наших украинских атомщиков, даже намёк на то, что по сетям атомных электростанций могут лазить хакеры может вызвать панику. Но факт остаётся фактом – не важно был ли это контрактор, подразделение, подрядчик, не важно секретные документы или нет, не важно перемещаются ли документы внутри организации по локальной сети или на флешке у нерадивого сотрудника. Утечка – есть утечка. 324173149_370363463412018_3024316245763973410_o.jpg (42 KB) Мы не использовали ни один из “хакерских методов”. Только поиск, иногда даже просто поиск в Гугле. Имея доступ в локальную сеть (через флешку ли или прямой, а одна из точек открывала прямой путь в локалку) рано или поздно, но мы могли бы добраться до всей сети целиком и полностью. Таким же образом мы уже получили доступ к технологической системе одной из электростанций в России. Таким же образом русским хакерам ненадолго удалось отключить Прикарпатьоблэнерго и ПС Северная в 2015 и 2016 году. Проблема в том, что системы Ровенского и Кировоградского водоканалов не пришлось ломать. Они лежали в открытом доступе, со списками потребителей, списками IP-адресов, логинами и паролями, VPN-ключами и всем необходимым для того, чтобы устроить небольшой террористический акт. Могу вас немного успокоить – этими случаями немедленно заинтересовалось СБУ. А вот Киевэнергоремонт и Государственная служба финансового мониторинга считают, что у них всё в порядке. Список ресурсов, которые мы нашли в открытом доступе или обнаружили следы других хакеров просто удручает. Академия МВД (доступ к паролям от сайта, внутренней сети, следы многократных взломов, база данных офицеров), сервер пресс-службы Национальной полиции в Киевской области (документы, логины и пароли, доступ к внутренней сети), Кировоградский водоканал (доступ к критической инфраструктуре), Энергоатом, Киевэнергоремонт, Судебная власть Украины, НАЗК, декларации МВД (включая специальные подразделения), Кировоградский центр занятости, Никопольский пенсионный фонд… Многие просто не в состоянии понять, что любая информация имеет ценность. Львовский военкомат выложил список из пятнадцати тысяч человек, которые по мнению военкомата “уклоняются от призыва” (то есть военкомат их просто не нашел по месту регистрации). Сами выложили. Не на открытый даже диск или FTP, а в Фейсбук. То есть понимание о том, что это персональные данные, охраняемые законом напрочь отсутствует. А мы нашли областной военкомат Закарпатской области – базы данных призывников, приказы, переписка с областной администрацией и Министерством Обороны, планы, списки, кто в какой части служит, одним словом всё! Тут уже пахнет не просто “Ой, Извините!”, а военной прокуратурой, потому что это информация с ограниченным доступом, а не какие-то “персональные данные”. То есть русским хакерам не прищлось бы даже ничего ломать. Приходи и бери. Следующие два примера Черниговская и Донецкая ОДА. В Чернигове были открыты диски. После нашего поста диски закрыли, но один из наших волонтеров тут же нашел уязвимость на сайте, которая позволяла его полностью взломать и получить доступ к якобы закрытым дискам. По правилам публичные сервисы должны быть полностью отделены от локальной сети. Но правила ведь не для чиновников, верно? С Донецкой администрацией всё было еще интереснее. Тот же волонтер нашел там беспарольную программу удаленного управления (веб-шелл WSO2), который установили другие хакеры. При этом они не только взломали сайт, но так же получили на сервере права администратора, украли у настоящих администраторов все их пароли и полезли дальше в локальную сеть. Напомню, что это не просто ОДА, а военно-гражданская администрация в зоне АТО. А хакеры ходили туда из Самары (если кто-то забыл, то это такой город в Российской Федерации, с которой у нас, на секундочку, идёт война). Даже после сообщения о взломе сайт простоял в таком виде еще неделю. Потом то ли администраторы решили прикинуться ветошью, то ли хакеры увидели наше сообщение и зачистили сервер, так или иначе, но его переустановили. Пресс-служба ОДА говорит о “временных технических неполадках”. Когда в зоне АТО русские хакеры лазят в сети областной администрации – это, ребята, не “неполадки”, а шпионаж со стороны страны-агрессора. Даже если сервер переустановили сисадмины ОДА этого совершенно недостаточно, русские могли закрепиться на других машинах в сети. Закрыть доступ и даже переустановить скомпрометированную систему – только начало. Теперь уже нужно всю сеть проверять. Если вы забыли, то я вам напомню о том, как страдали ANNA News и Народная Милиция “ЛНР”. Сисадмин приходил обновлял софт до последних версий, пытался защитить взломанный и восстановленный сервер, а потом снова приходили мы, пользуясь хитро упрятанными закладками и взламывали всё заново. После четвертого взлома НМ “ЛНР” выключили свой сайт и больше его не включали. Всю ценную информацию о боевиках мы украли еще год назад и отдали Миротворцу. Куда уехал CERT? И как на это реагирует государство? Почти никак. Да, дыры закрываются, в некоторых случаях СБУ проводит расследования или профилактическую работу. Киберполиция, по заявлению киевской полиции, им даже помогла переустановить и “защитить” компьютеры – видимо ни одного человека способного настроить Windows так, чтобы не вывалить всё в Интернет в полиции не нашлось. Но в целом силовики занимаются своей работой – раскрывают и предотвращают преступления. А кто у нас занимается безопасностью? Никто. По идее о произошедших инцидентах должна была отчитаться в первую очередь сама организация, потом сообщить в Гос. спец. связь, а они в свою очередь должны были рассказать все истории, которые рассказываю вам я и выработать рекомендации. Я не знаю, чем там занимаются в ДССЗЗІ, но ничего сделано не было. Ни по одному из перечисленных инцидентов и атак. Более того CERT-UA при гос. спец. связи стал одной из первых жертв нашего флешмоба. И бездействуют они не только в этом случае, но и во всех прочих. О русских хакерах у нас любят поговорить все, о том какая это страшная угроза, о грядущем кибер-апокалипсисе, о необходимости наращивать темпы развития повышения информационной безопасности. И подобные лингвистические фокусы из лексикона стрелочников. Только вот после десятков кибер-атак на Украину нет ни одного вменяемого отчета об инциденте. Да, можно выписать из Америки профессиональных экспертов и Cisco Talos почитает логи и напишет отчет c техническими подробностями о NotPetya, можно так же перевести отчеты Microsoft и ESET, но кто устроил атаку? С какой целью? Что нужно сделать, чтобы этого не произошло в будущем? Почему это стало возможным? Тишина. От того, что будет проведён бумажный аудит (как это предполагается в законе 2126а, об основах кибербезопасности) у вас будет бумажная же безопасность. Для того, чтобы стало возможным частно-государственное партнёрство – нужен партнёр, а он отсутствует. Мы сообщаем о дыре размером в вагон, а в ответ слышим всё те же байки – ничего не было, было но не у нас, а у нашего подразделения, ну, у нас, но это не привело к плохим последствиям, привело к плохим последствиям, а мы просто отморозимся или солжем в пресс-релизе. Какие ещё последствия вам нужны? После Медка и всего прочего? За безопасность в Украине отвечают вроде бы все, и вроде бы никто. МЧС выкладывает в открытый доступ схемы прокладки кабелей ведомственной связи. У нас что никогда коммуникационные колодцы не поджигают? (В Киеве горят и довольно регулярно). Киевстар выкладывает проекты сети мобильной связи (нужно отдать им должное: время реакции Службы Безопасности Киевстар на пост в Фейсбуке составило меньше двух минут, до таких показателей государственному сектору расти и расти, среднее время реакции сутки и больше). Министерство Здравоохранения – дыра в сайте. Один раз CERT всё-таки провёл мониторинг уязвимости государственных сайтов (или может их кто-то из активистов доконал и они опубликовали предупреждение), так вот в этом списке сайт НИЭКЦ (криминалистического центра, который делает экспертизу по уголовным делам) был отмечен, как взломаный. Он и стоял в подобном виде год, пока мы не рассказали об этом по телевизору. Тут уж представитель НИЭКЦ пришла ко мне в личку и заверила, что они очень внимательно относятся к безопасности. Мило поговорили. Спасибо. В личке представители всех организаций милые и пушистые, и иногда даже в комментариях выражают благодарность за найденные уязвимости. Черт возьми, заместитель головы херсонского областного совета даже пост в Фейсбуке написала. И что я вам скажу в ответ? Благодарности – это конечно приятно, закрытые уязвимости, это не только приятно, но и полезно, причём для всех, но по большому счёту нам нужны не ваши благодарности, а нужно, чтобы вы качественно делали свою работу. К примеру, когда мы взломали Астраханскую область, спикер областной думы орала в НТВ: “Уволим всех!” Так что начинать исправлять ошибки нужно уже сейчас, не дожидаясь “последсвий”. И сделать это без публичного обсуждения невозможно. Ваши сайты забиты “новостями” о проведенных вами конференциях, встречах, законодательных инициативах и прочей лабудой, которую решительно невозможно читать, только не о том, что вами была допущена ошибка и как вы её исправили. Не нужно притворяться неуязвимыми, ломают всех, но работа над ошибками показывает, что вам не наплевать, что в вашей организации есть прогресс. И служит предупреждением для всех остальных. Иначе не изменится ничего. Что делать? О наказании невиновных и награждении непричастных Никакие волонтёры, хакеры, модные специалисты, повышенные зарплаты, строгие наказания сами по себе не помогают. Попалась Запорожсталь, сеть супермаркетов, киевское коммунальное предприятие выложило онлайн свою бухгалтерию и какой-то ключ в папке “BANK”, видимо от расчетного счета. О том, что основой для информационной атаки на Энергоатом со стороны Киберберкута послужили документы украденные русскими в Министерстве Экологии мы почему-то узнаём на Фейсбуке, и только потому, что Энергоатом хотел отмазаться от этой утечки. Почему молчит само Министерство Экологии? Или вы думаете, что там нет ничего интересного. Могу вас заверить, что чтение отчетов Балансной Комиссии о состоянии ядерных объектов оказалось настолько интересным, что когда я об этом упомянул в комментарии, пресс-служба атомщиков чуть ли не подпрыгнула, если бы это было возможно на Фейсбуке. (Кстати, с ядерной безопасностью у нас всё хорошо, незначительные инциденты бывают, но без последствий). В “украинском сегменте” сети Интернет можно просто тралить полезную информацию. Попался нотариус вместе со всеми своими ключами, которые открывают доступ в реестры. В августе что-то случилось с сайтом Службы Внешней Разведки, который крутится на WordPress (гугл всё помнит). Служба такси выкладывает онлайн логи поездок. Бесконечные отписки, отмазки, переваливание ответственности и извинения в Фейсбуке – не защищают. Десяток “кибер-центров” (у нас всюду киберцентр, скоро при ЖЭКах открывать начнут) занимаются бесконечным разлагольствованием и переливанием из пустого в порожнее, а еще чаще из бюджета в неизвестном направлении. Разрабатываются тонны инструкций и правил поведения на случай подводного боя с инопланетянами, в то время как русские хакеры преспокойно шарят в украинских сетях – и в гражданских, и в военных, и в сетях критической инфраструктуры. Так что же делать с кибербезопасностью? Упрощать, а не усложнять законы и инструкции. Упразднять бесполезные учреждения. Закрывать бесполезные веб-сайты, на которые никто не ходит – проще сделать справочник районных администраций, чем поддерживать сотни мусорных сайтов. Увольнять бесполезных людей, которые не только не справляются со своей работой, а практически занимаются саботажем. Начинать с самых простых элементарных вещей. Убираем из сети открытые SMB-диски и FTP-сервера, отделяем публичные сервисы от внутренней сети, устанавливаем нормальные пароли и двуфакторную аутентификацию, не кликаем по случайным ссылкам. И самое главное, если что-то случается, то об этом нужно честно рассказать, уведомить ту же гос. спец. связь, постараться выяснить, что именно произошло, как, и кому это выгодно. Пытаясь скрыть правду вы вредите и себе и нашей стране. В случае полномасштабной спланированной кибер-атаки отмазки, бумажки и административный пинг-понг не поможет. Мы конечно не умрём, но считать придётся на счётах и при свечах. И не думайте, что все вокруг идиоты, а у вас самые грамотные администраторы, прекрасные полиси и всё замечательно, потому что взломать можно каждого – это вопрос времени, денег и мотивации. [свернуть]

__________________ 1,2m полярка(60-12W)+0,9(5E+13E+19Е)+ 1,1m 36Е Sat-Integral SP-1329 HD Combo |

| |  |

|

| Здесь присутствуют: 1 (пользователей: 0 , гостей: 1) | |

| |